GROUPE 1 : Plateforme mondiale d'assurance climatique augmentée par IA

Objectif :

- Exploiter des données environnementales massives

- Automatiser l'indemnisation via smart contracts

- Garantir l'intégrité des données sources

Contraintes :

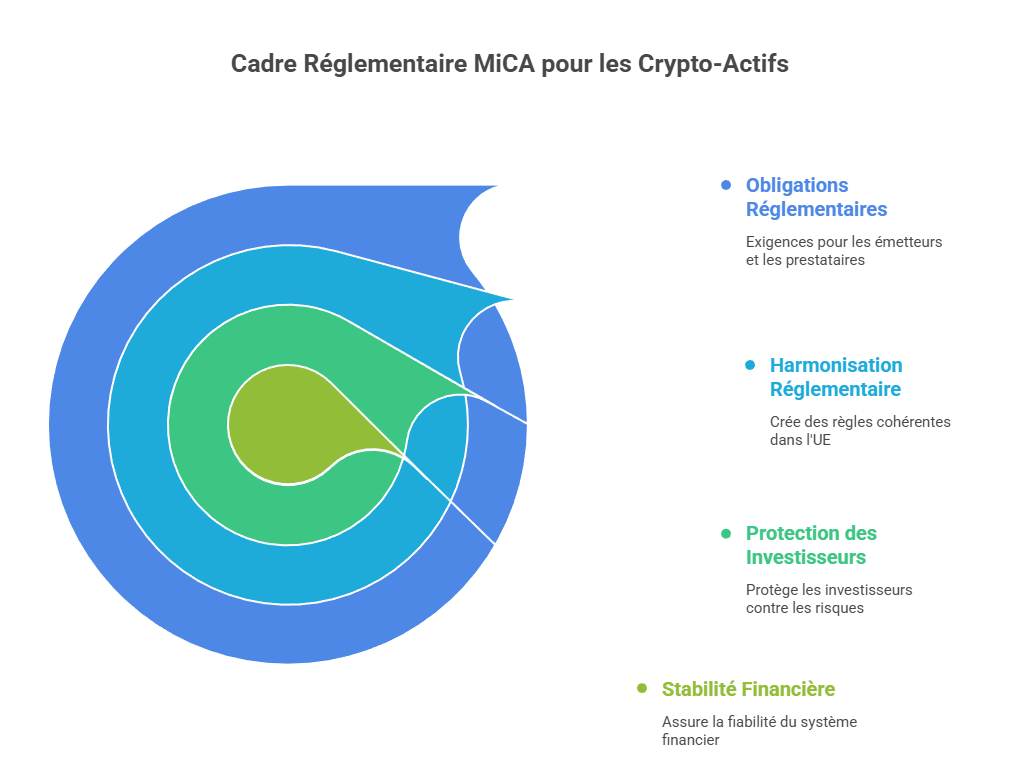

- Réglementation européenne stricte

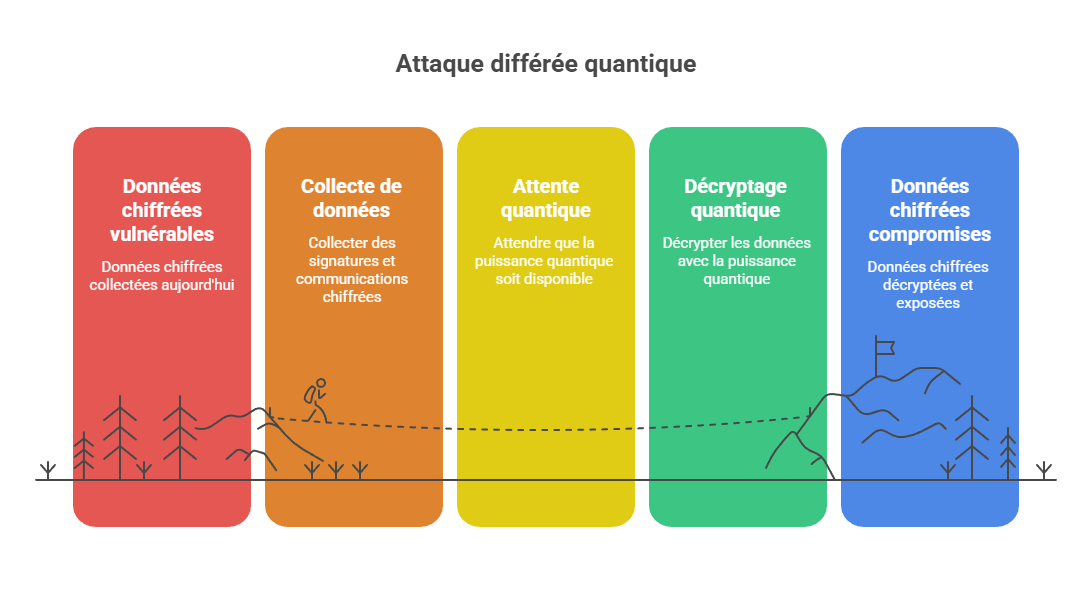

- Risque de manipulation des données

- Dépendance à des modèles d'IA

Enjeu : Fiabilité long terme et résilience quantique.

GROUPE 2 : Réseau hospitalier international et dossiers médicaux distribués

Objectif :

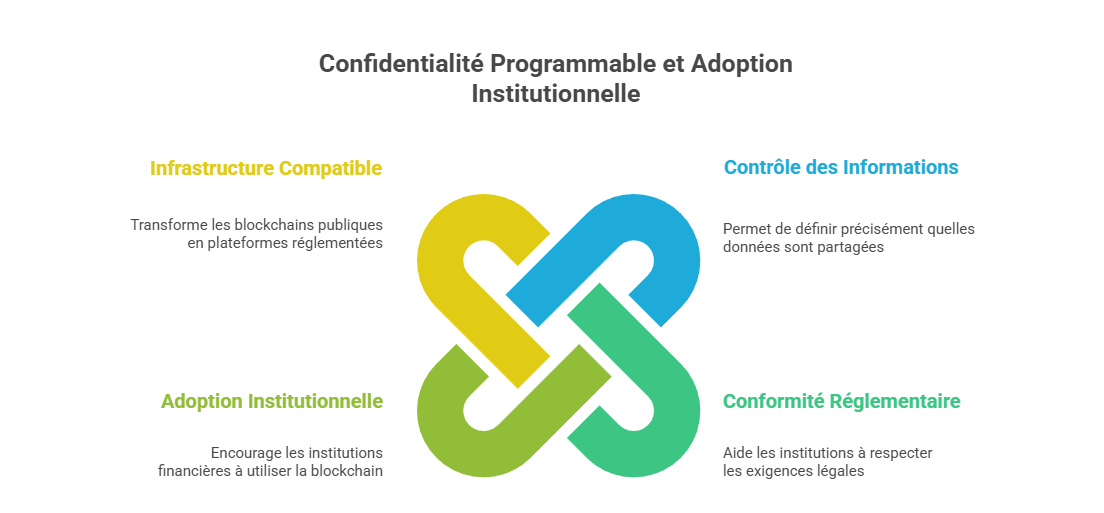

- Partage sécurisé des dossiers patients

- Intégration IA diagnostic

- Conformité RGPD

Contraintes :

- Données ultra sensibles

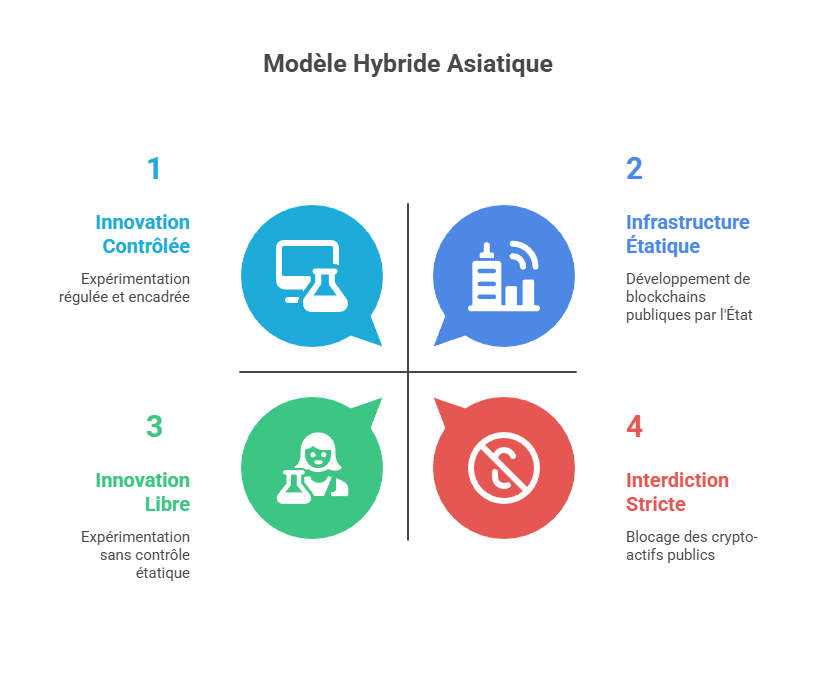

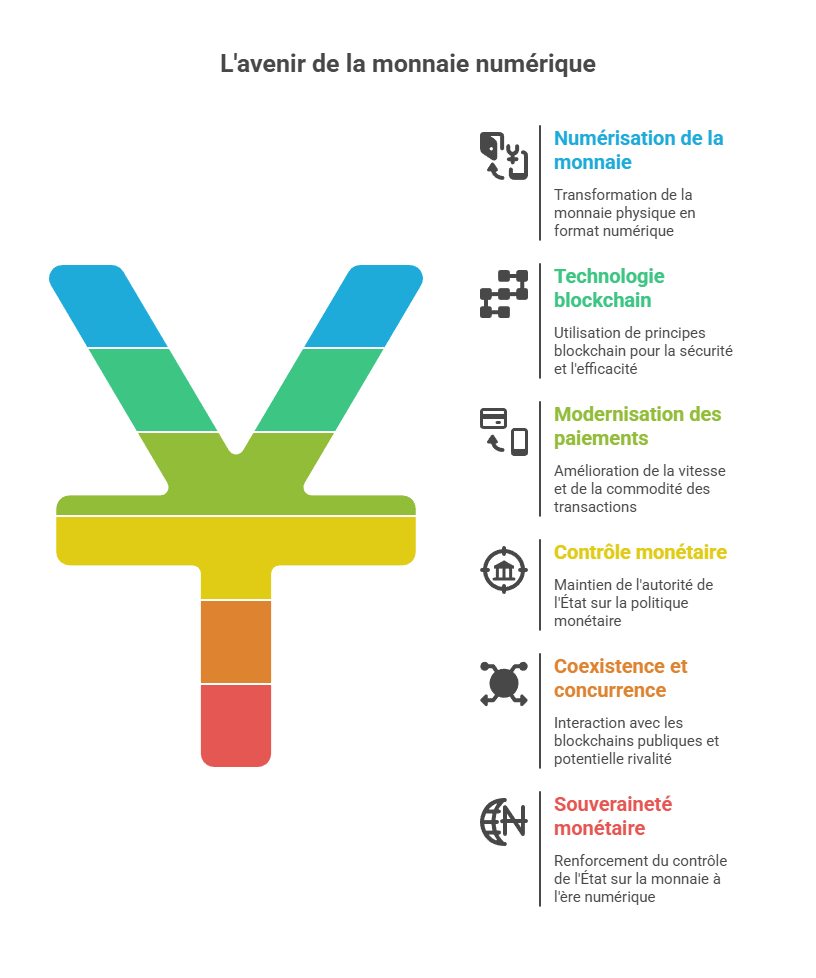

- Souveraineté nationale

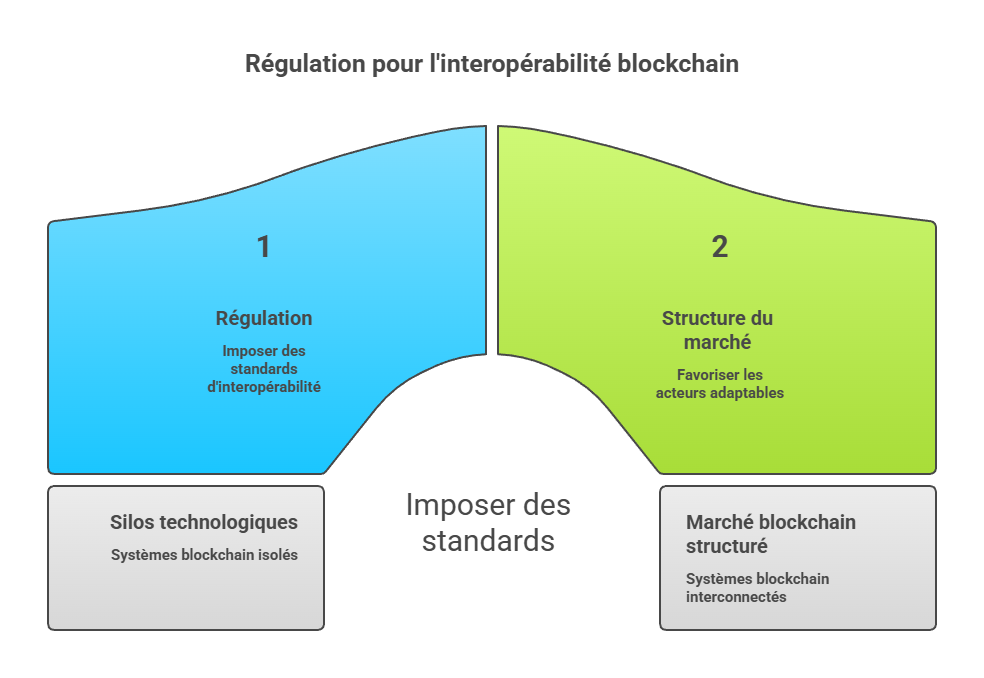

- Interopérabilité internationale

Enjeu : Blockchain publique, permissionnée ou hybride ?

GROUPE 3 : Marché mondial de crédits carbone tokenisés

Objectif :

- Traçabilité environnementale

- Certification automatisée

- Lutte contre la fraude

Contraintes :

- Manipulation politique

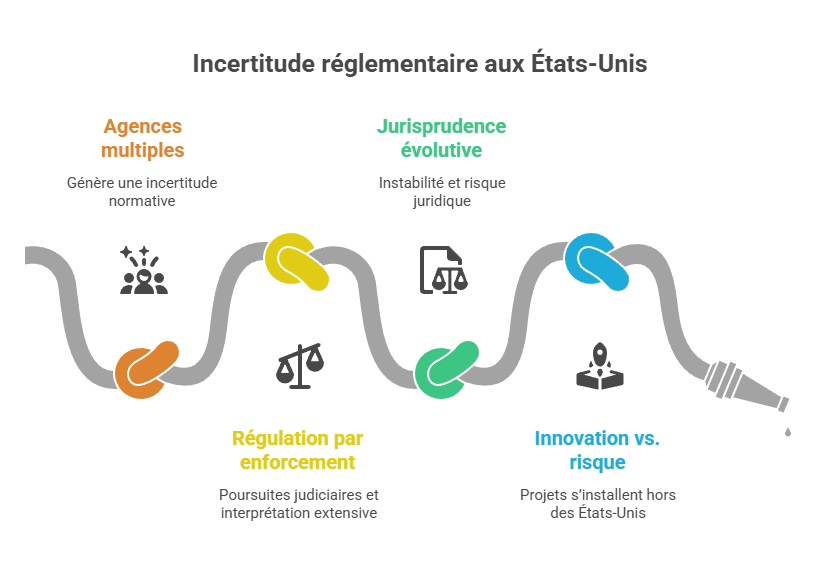

- Volatilité réglementaire

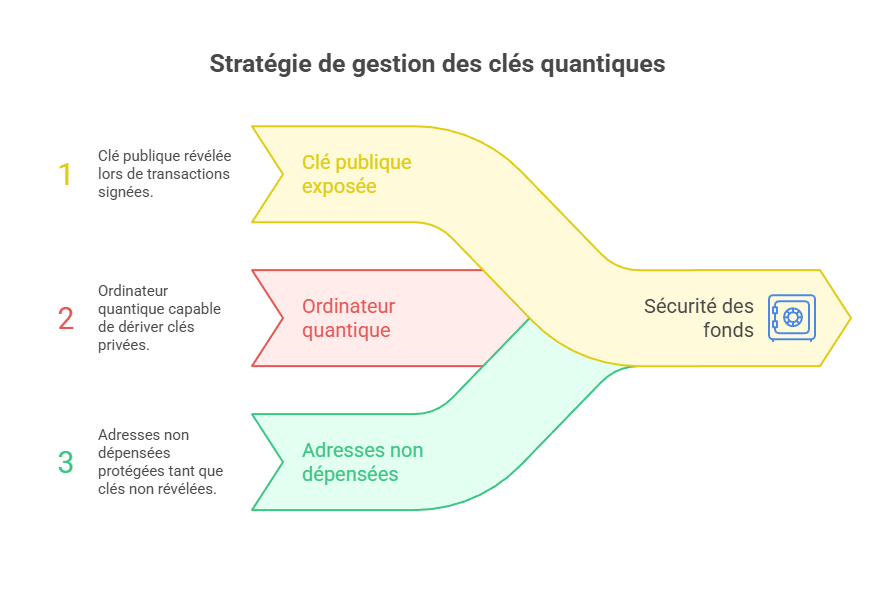

- Risque quantique sur les actifs financiers

Enjeu : Éviter la re-centralisation via CBDC.

GROUPE 4 : DAO industrielle pilotant des chaînes logistiques autonomes

Objectif :

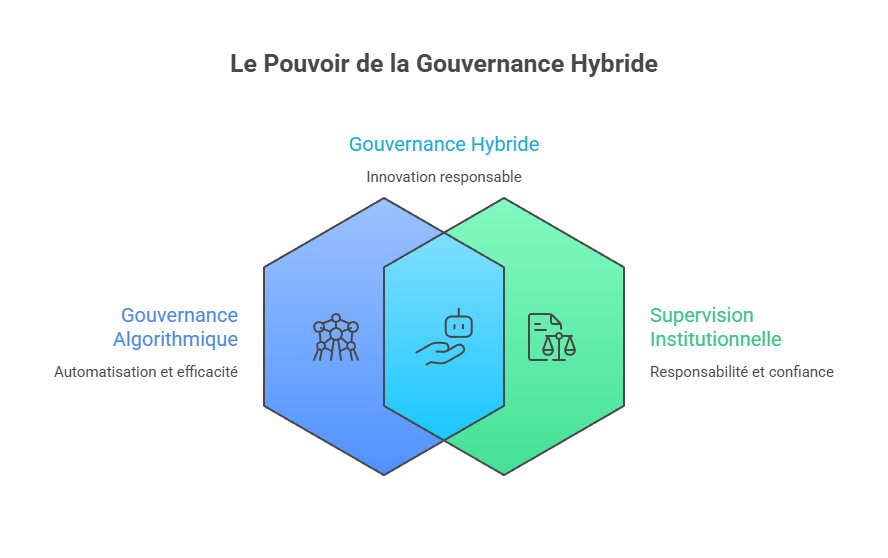

- Gouvernance décentralisée

- Automatisation contractuelle

- Optimisation via IA

Contraintes :

- Responsabilité juridique floue

- Fragmentation réglementaire

- Dépendance technique aux oracles

Enjeu : Compatibilité légale et survie long terme.

GROUPE 5 : Infrastructure publique d'identité numérique souveraine

Objectif :

- Identité auto-souveraine (SSI)

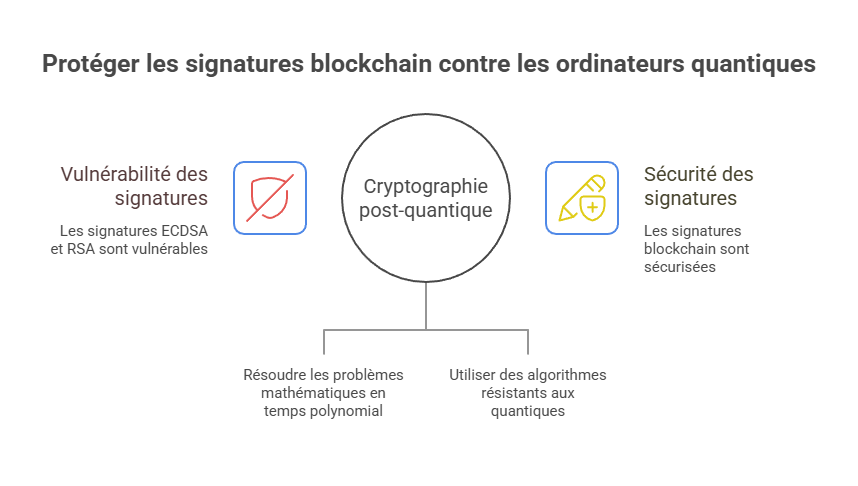

- Vérifiabilité cryptographique

- Interopérabilité internationale

Contraintes :

- Pression étatique

- Standards ISO

- Menace quantique sur signatures

Enjeu : Équilibre souveraineté / contrôle.

Consigne

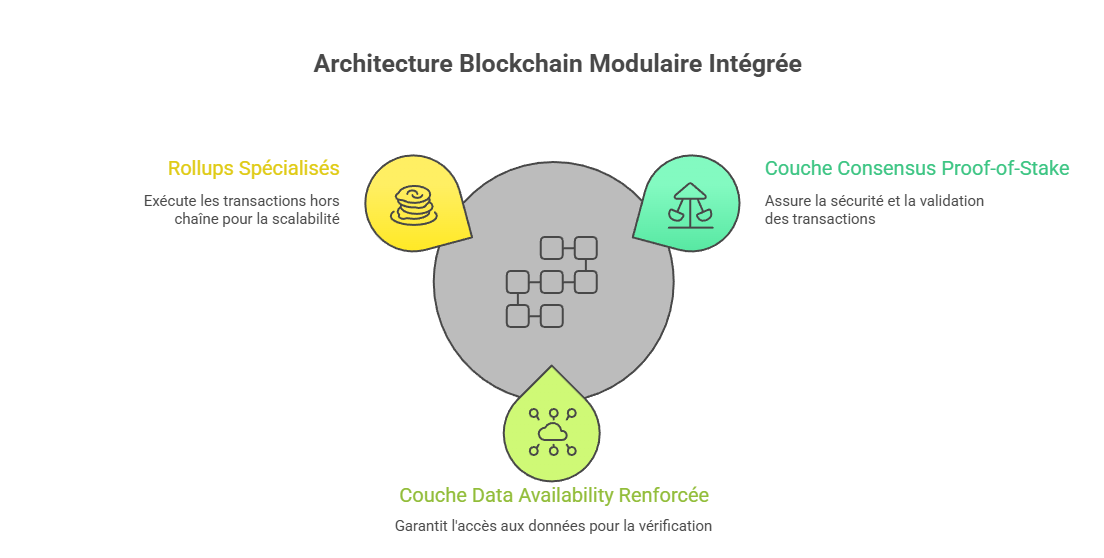

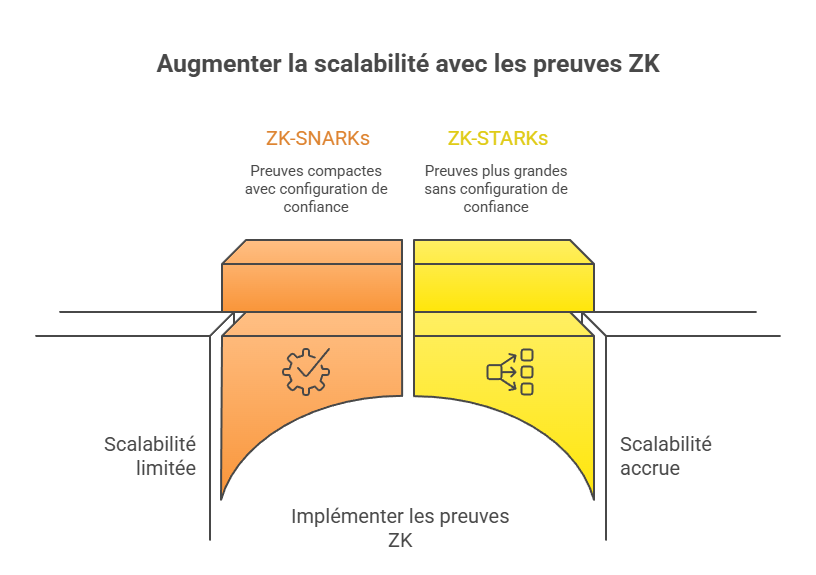

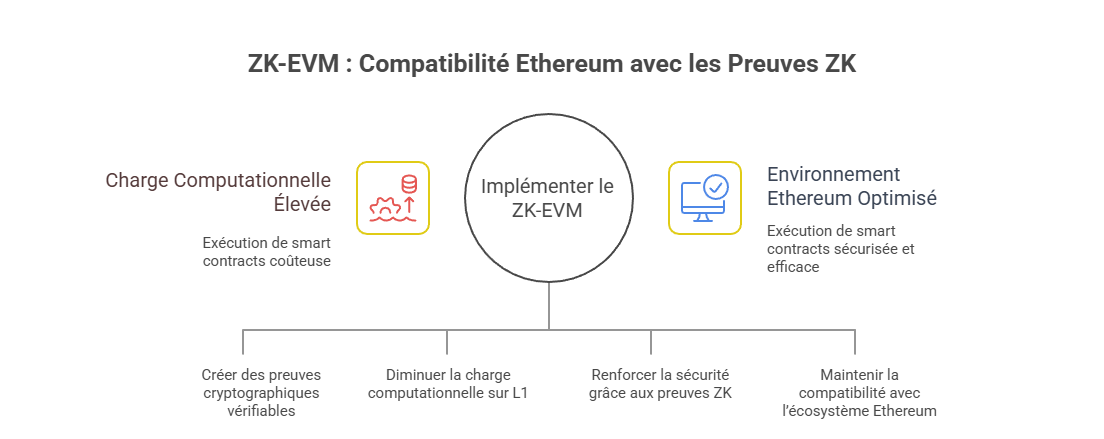

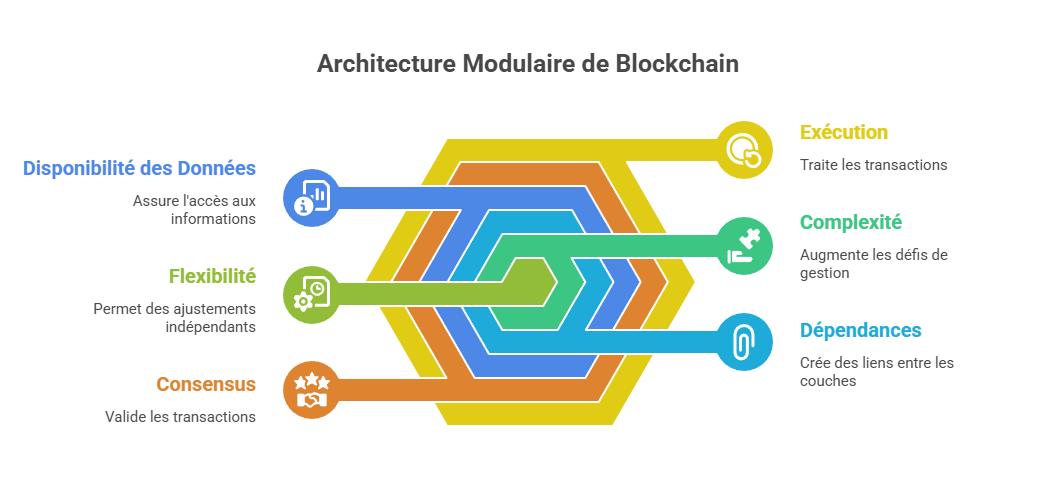

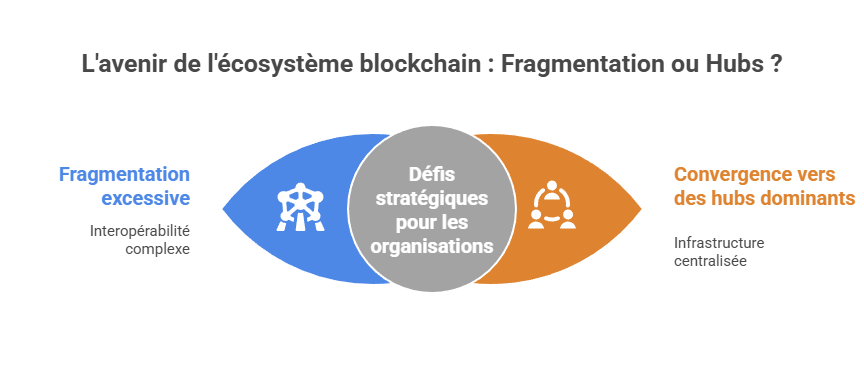

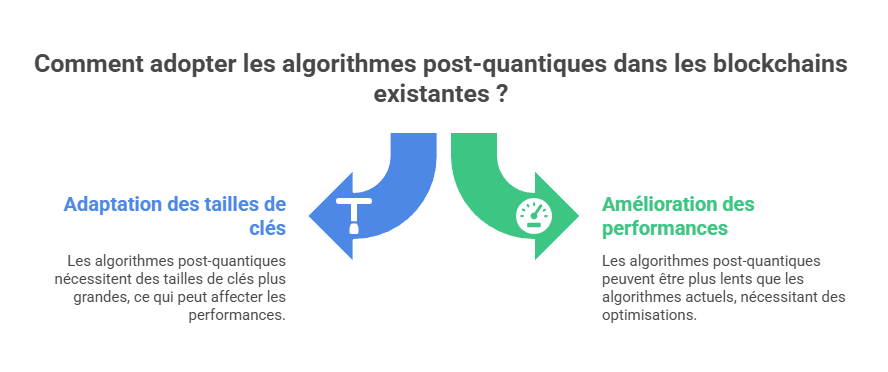

- 1. Identifier l'architecture blockchain pertinente (L1 renforcée, modulaire, ZK-native, hybride).

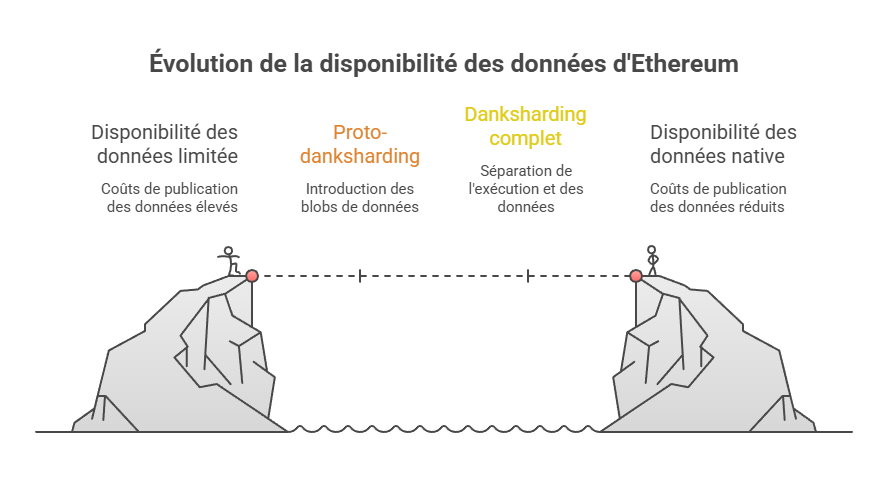

- 2. Évaluer l'impact des évolutions Ethereum (post-rollup, danksharding).

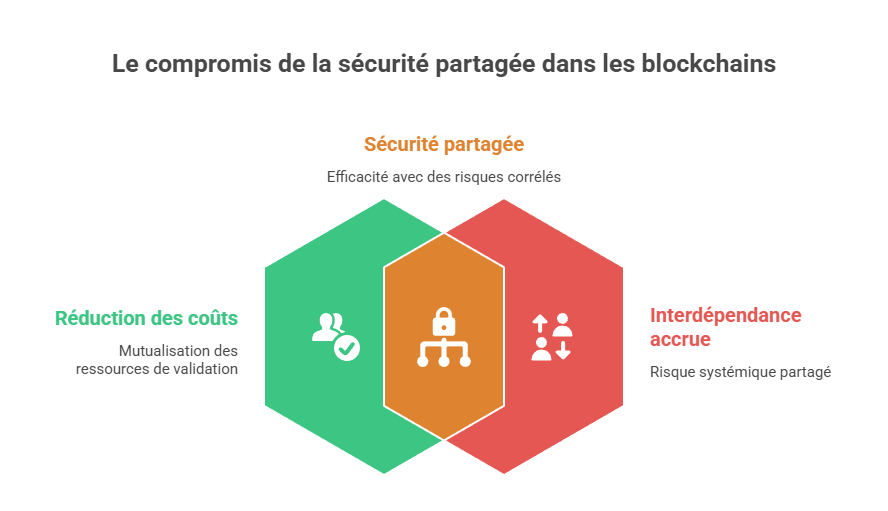

- 3. Anticiper les risques techniques (fragmentation, dépendances, shared security).

Livrable attendu

- Schéma d'architecture simplifié

- Justification stratégique

- Analyse des risques techniques

- Projection à 5-10 ans