🔵 Contexte 1 : Réseau international de compensation hydrique multi-chaînes

Un consortium d'États, ONG et industriels crée un système mondial de compensation hydrique tokenisée.

Objectif :

- Enregistrer la consommation d'eau industrielle locale

- Émettre des crédits hydriques régionaux

- Permettre des échanges transfrontaliers de crédits

Architecture proposée :

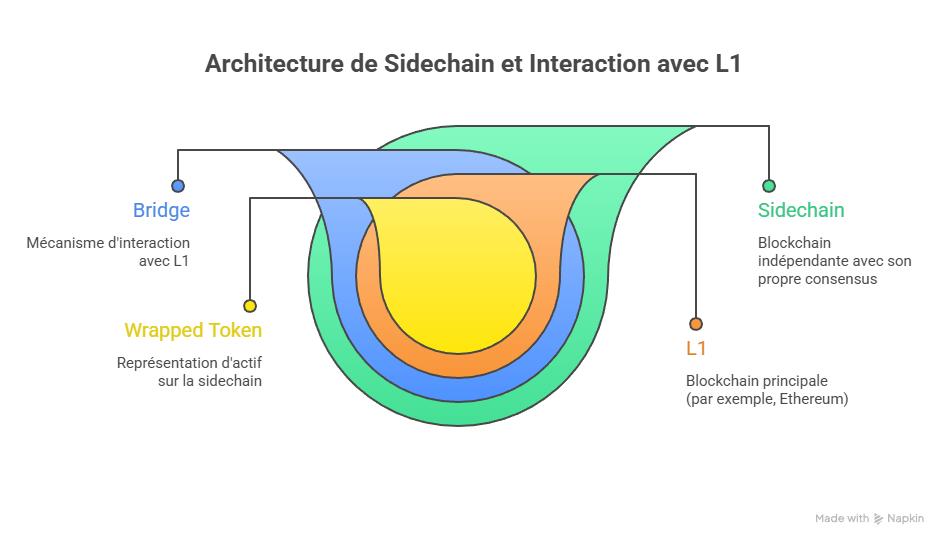

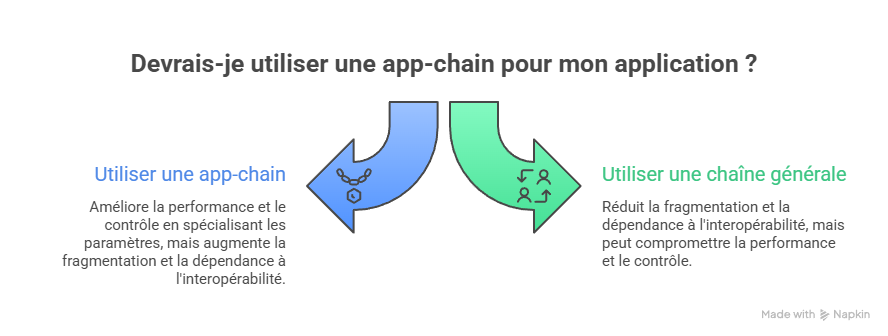

- Chaque région dispose d'une app-chain spécialisée

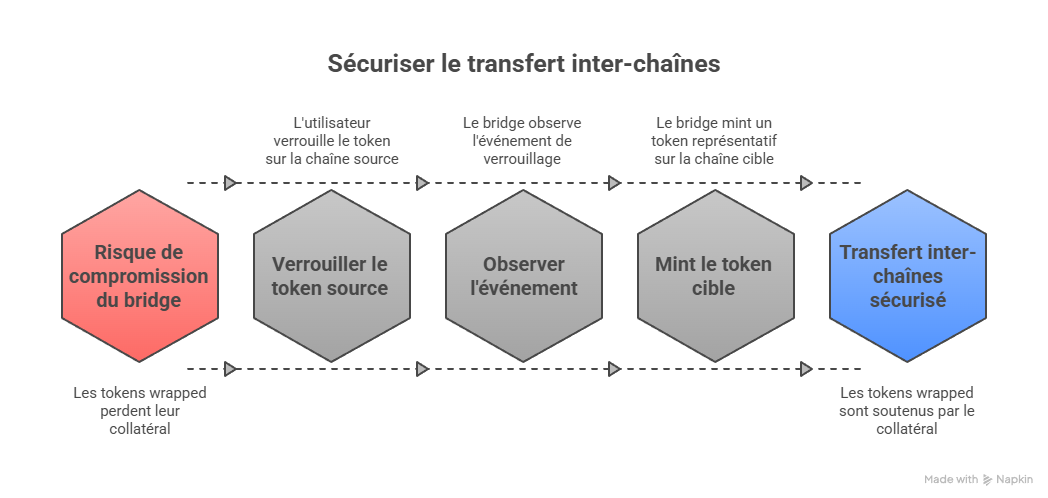

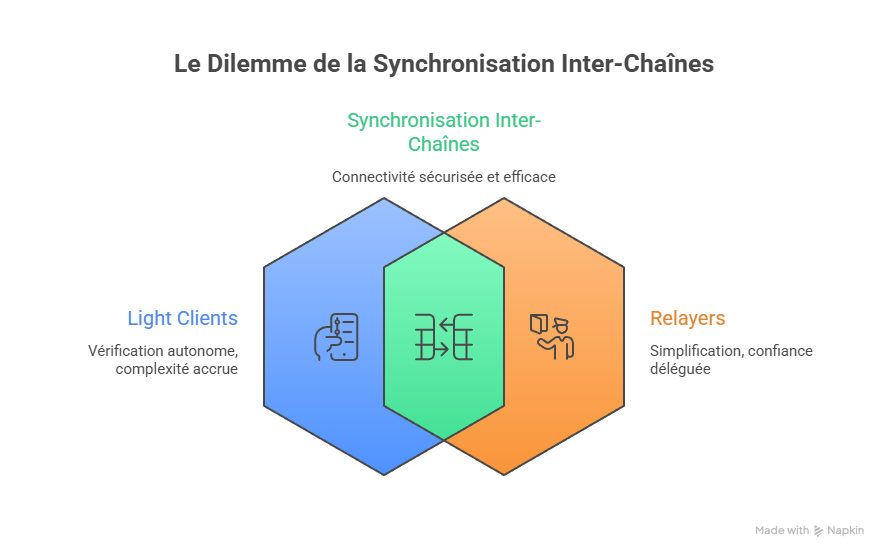

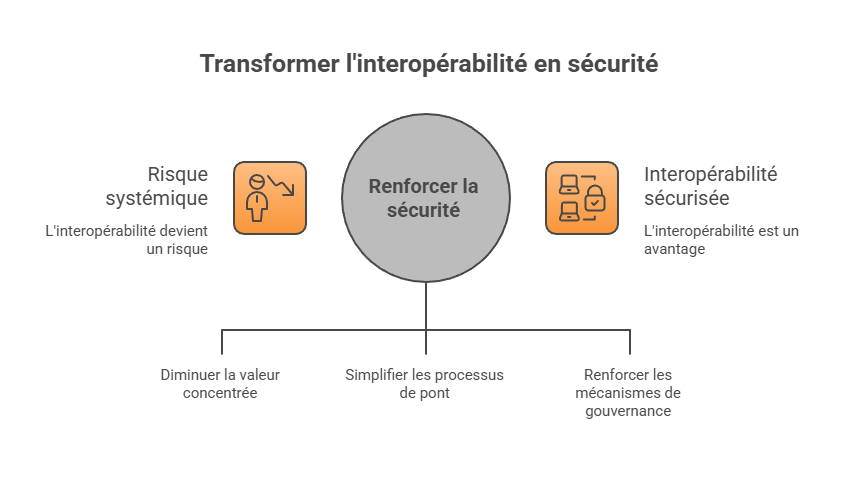

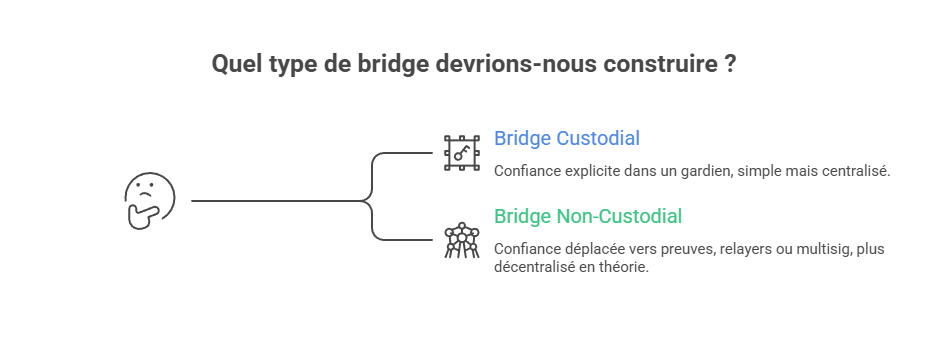

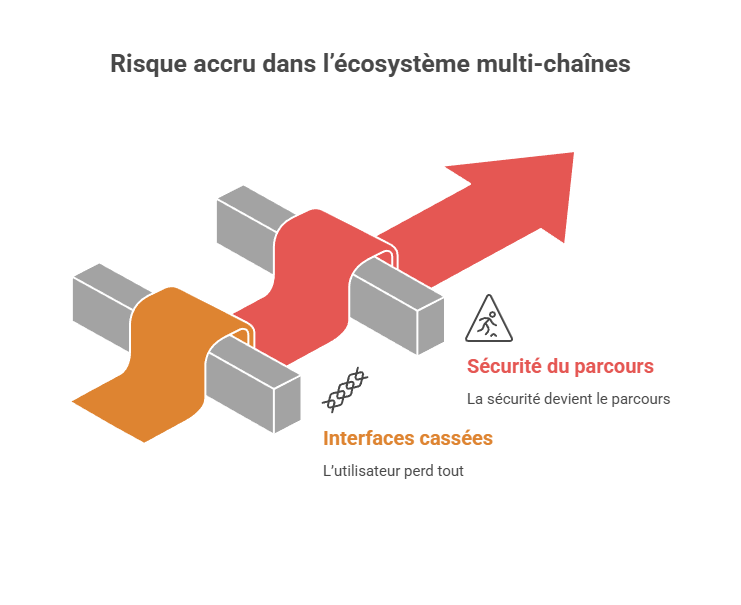

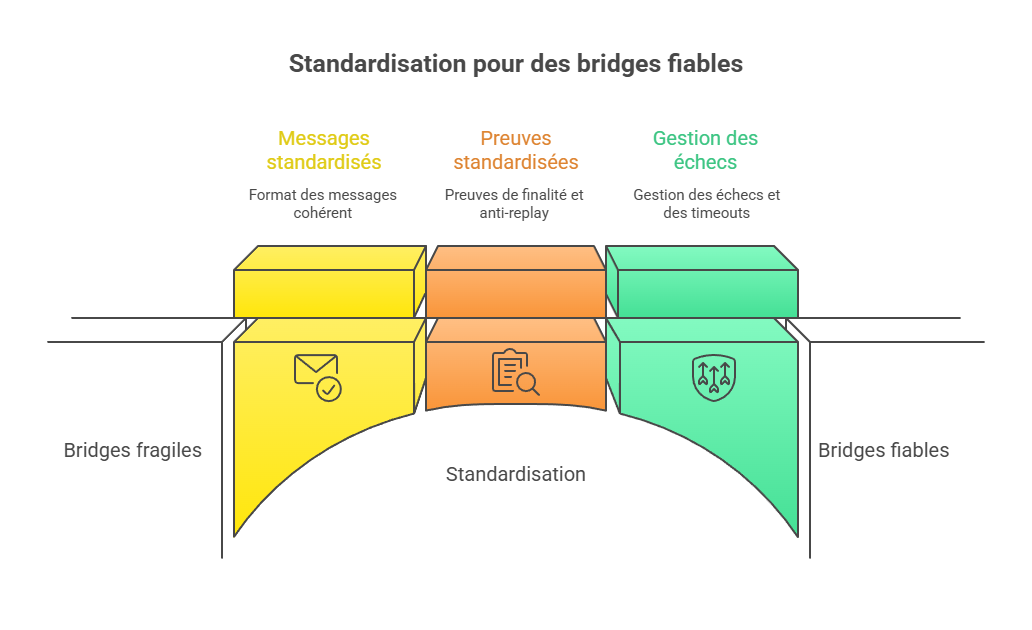

- Les crédits sont échangeables via des bridges inter-chaînes

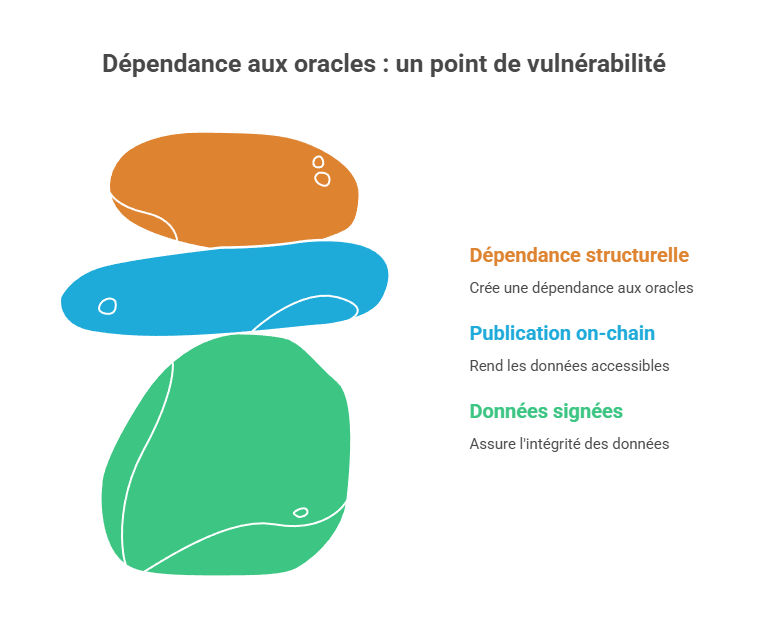

- Les données de consommation sont injectées via des oracles IoT

- Un Layer 1 global assure le règlement final

Problématiques :

- Données environnementales politiquement sensibles

- Forte dépendance aux capteurs IoT

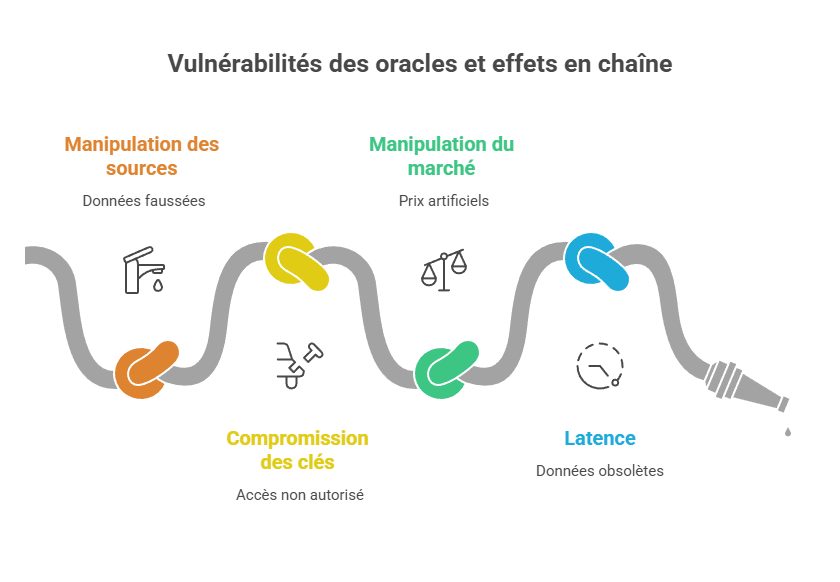

- Risque de manipulation d'oracles

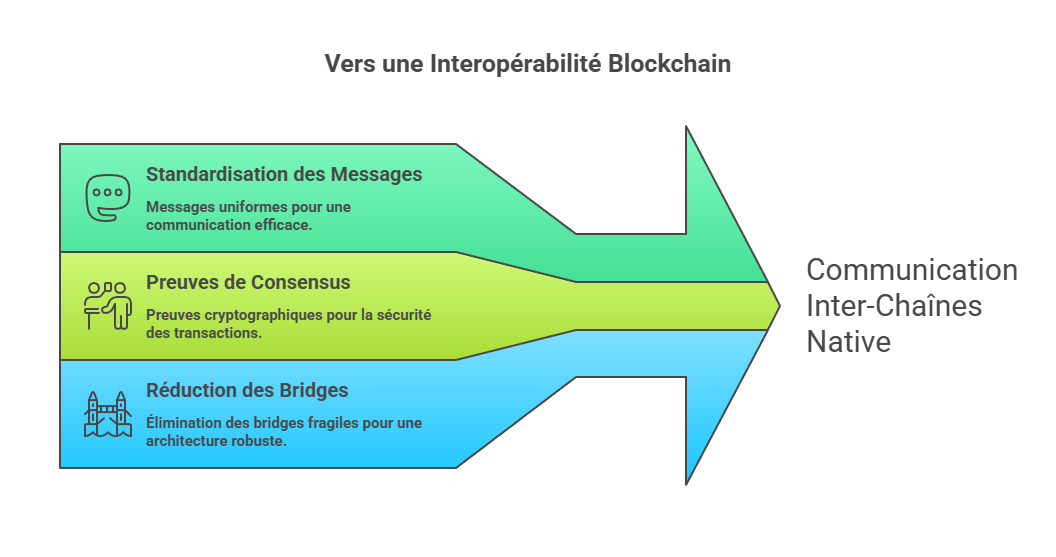

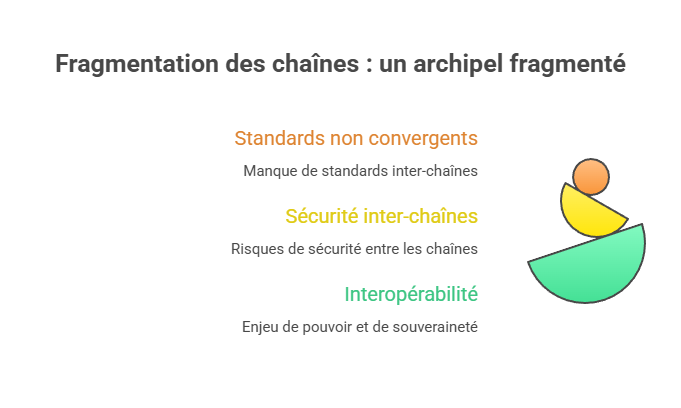

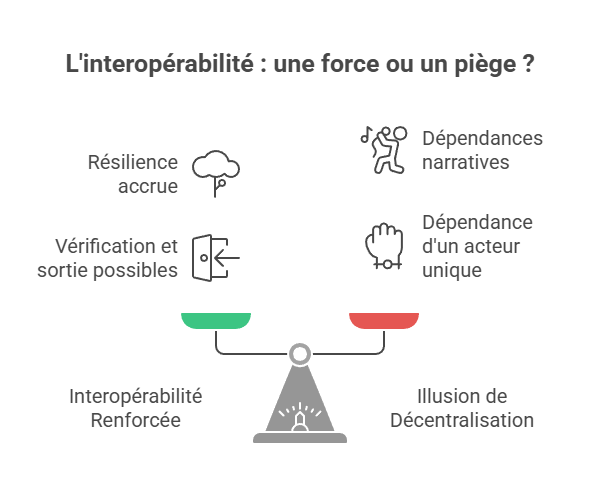

- Interopérabilité entre juridictions aux règles divergentes

🔴 Contexte 2 : Infrastructure décentralisée mondiale d'identités académiques

Un réseau d'universités crée une infrastructure blockchain pour certifier diplômes et publications, interconnecter bases de données nationales, et alimenter des IA d'évaluation académique.

Architecture proposée :

- Chaque pays possède sa sidechain académique

- Une chaîne globale assure l'interopérabilité

- Des bridges permettent le transfert de certifications

- Des oracles connectent bases de données gouvernementales

Problématiques :

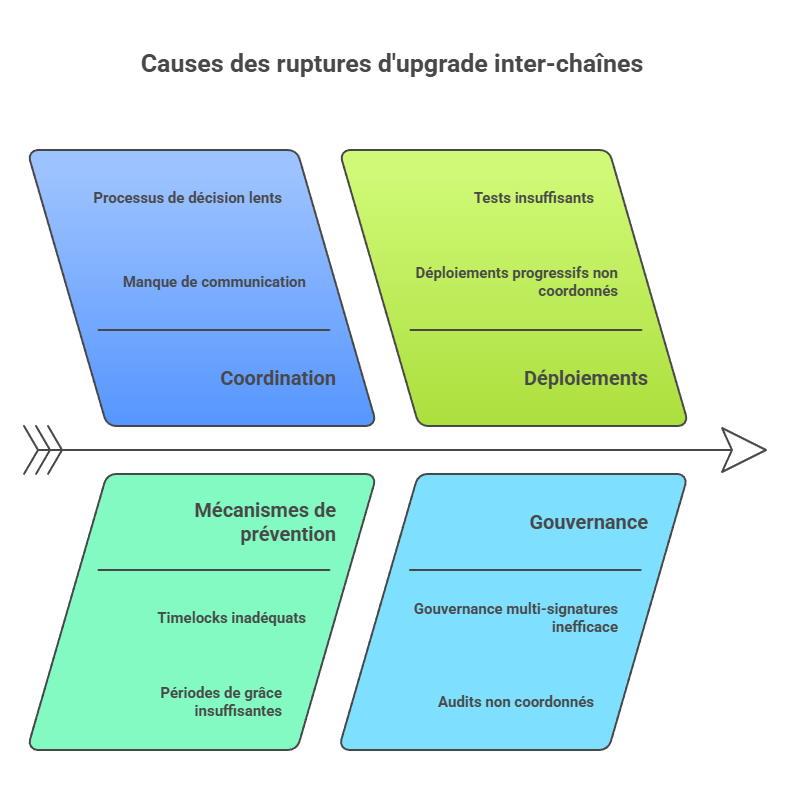

- Normes nationales divergentes

- Risque de capture institutionnelle

- Dépendance aux API gouvernementales

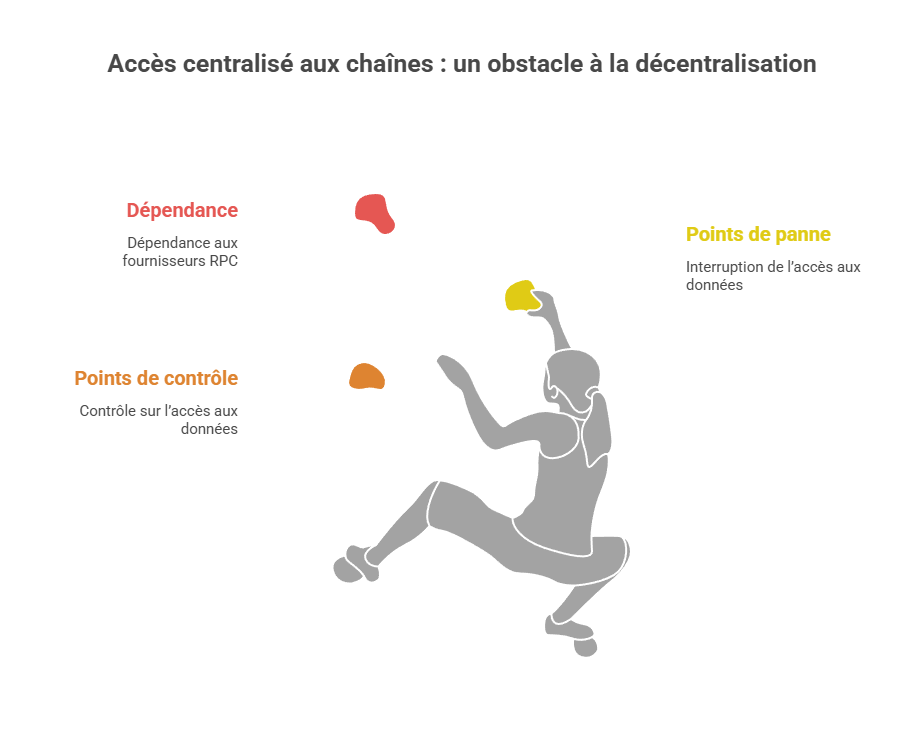

- Centralisation potentielle des RPC universitaires

🟣 Contexte 3 : Réseau mondial de gestion des corridors maritimes autonomes

Un consortium maritime international souhaite créer une infrastructure blockchain interopérable pour enregistrer les trajets de navires autonomes, certifier les cargaisons, automatiser les assurances, et coordonner les droits de passage.

Architecture proposée :

- Chaque port majeur possède sa propre app-chain

- Une chaîne globale assure le règlement des litiges

- Les navires publient leurs données via des oracles IoT satellitaires

- Les assurances utilisent des smart contracts déclenchés par événements

Problématiques techniques :

- Les données GPS sont sensibles et manipulables

- Les ports peuvent modifier leurs règles localement

- Les oracles satellitaires dépendent d'infrastructures privées

- Les bridges inter-portuaires concentrent des volumes financiers élevés

Points d'analyse attendus :

- Où se situe la finalité réelle ?

- Peut-on falsifier un trajet a posteriori via un oracle compromis ?

- Si un bridge portuaire est attaque, quelles chaînes sont contaminées ?

- Le réseau reste-t-il fonctionnel si une juridiction bloque les RPC ?

🟡 Contexte 4 : Infrastructure décentralisée de droits musicaux dynamiques (IA intégrée)

Une plateforme mondiale veut enregistrer les droits d'auteur, les royalties, les modifications d'œuvres générées par IA, et les remixes automatisés.

Architecture proposée :

- Une chaîne par région musicale (UE, US, Asie)

- Une L1 globale pour le règlement financier

- Oracles connectés aux plateformes de streaming

- Smart contracts calculant les royalties en temps réel

Problématiques techniques :

- Les IA génèrent des œuvres dérivées difficiles à classifier

- Les données de streaming sont contrôlées par des plateformes centralisées

- Les bridges transportent des flux financiers massifs

- Les RPC dominants appartiennent à 3 acteurs cloud majeurs

Points d'analyse attendus :

- L'oracle de streaming devient-il un point de centralisation ?

- La sécurité dépend-elle plus du consensus ou des API ?

- Que se passe-t-il si une région modifie ses règles de royalties ?

- La fragmentation multi-chaînes empêche-t-elle la cohérence globale ?

🟢 Contexte 5 : Réseau inter-chaînes de gestion foncière rurale

Plusieurs pays souhaitent créer un système blockchain pour enregistrer les titres fonciers, permettre des transferts interfrontaliers, tokeniser certaines terres agricoles, et intégrer des données IA sur la qualité des sols.

Architecture proposée :

- Une sidechain par pays

- Un hub central pour la reconnaissance mutuelle

- Bridges permettant la tokenisation interfrontalière

- Oracles intégrant données satellites et IA agronomiques

Problématiques techniques :

- Différences juridiques majeures

- Risque de double émission via bridges

- Manipulation possible des données satellitaires

- Dépendance à des fournisseurs cloud étrangers

Points d'analyse attendus :

- Où se situe l'autorité ultime ?

- Le hub central devient-il un quasi-État numérique ?

- Une attaque sur un bridge peut-elle invalider des titres ?

- L'interopérabilité renforce-t-elle la souveraineté ou la dilue-t-elle ?

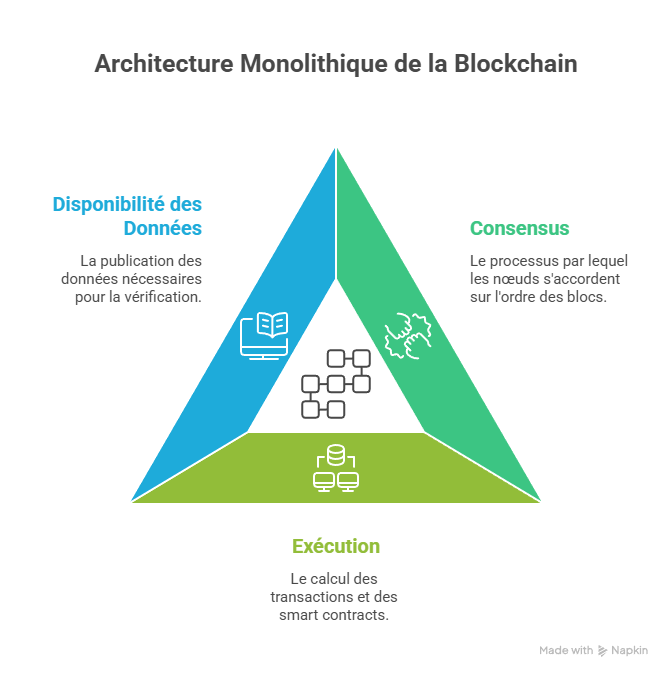

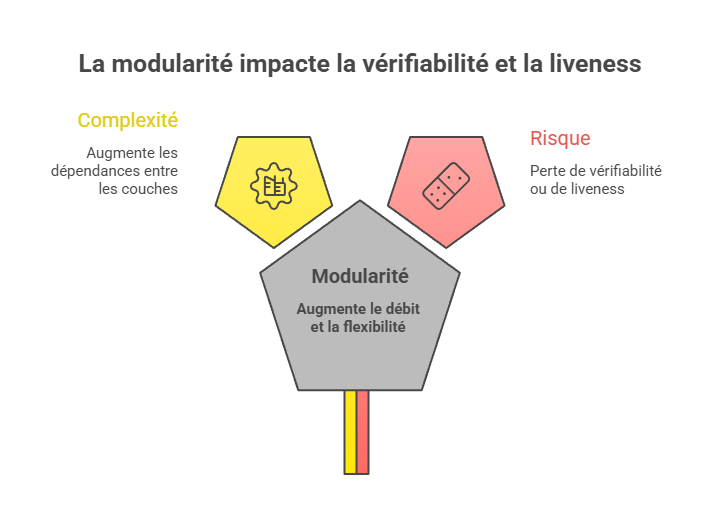

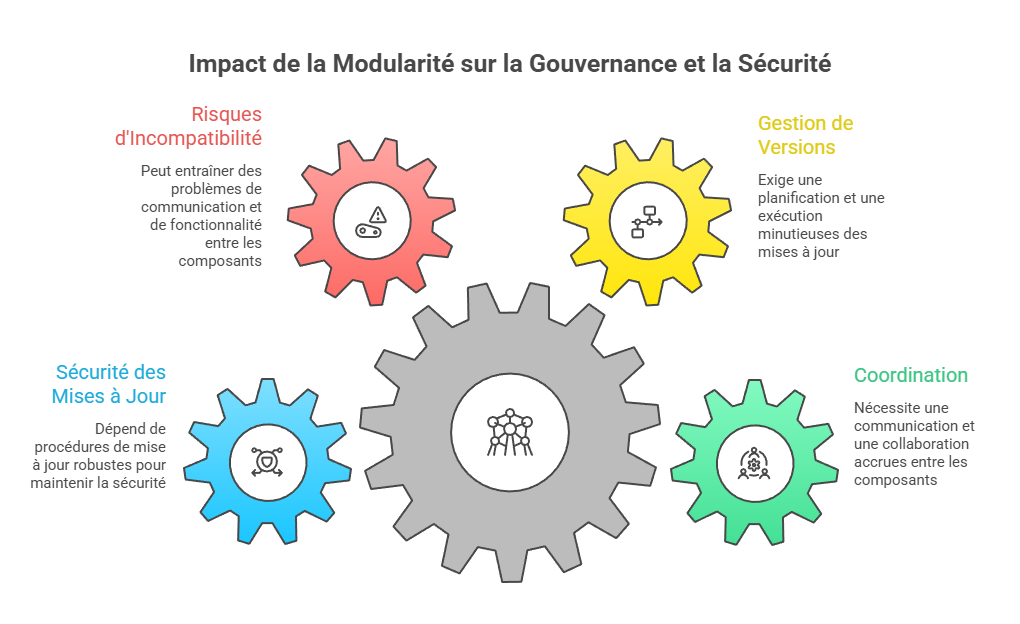

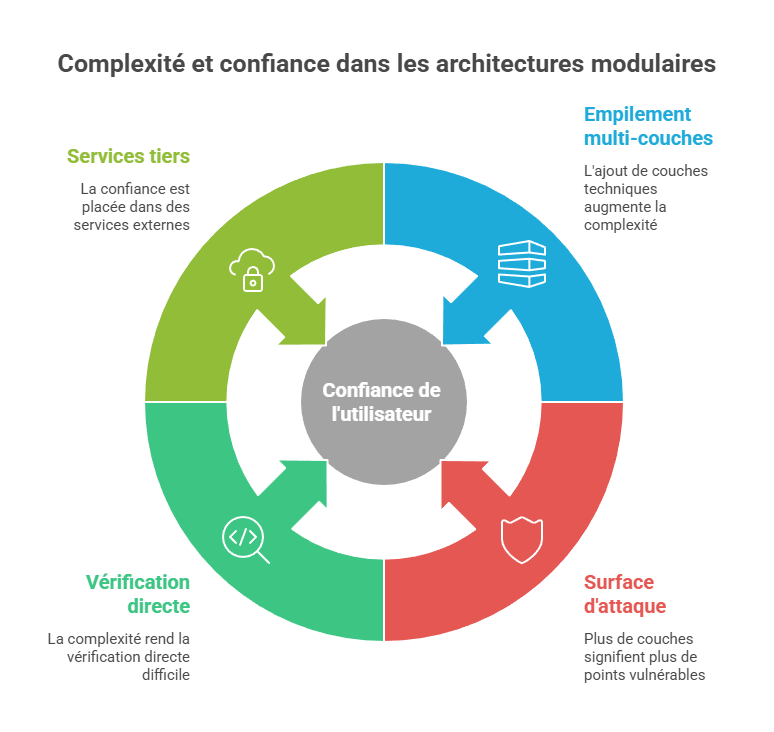

🔹 Partie I — Architecture et modularité

Travail demandé :

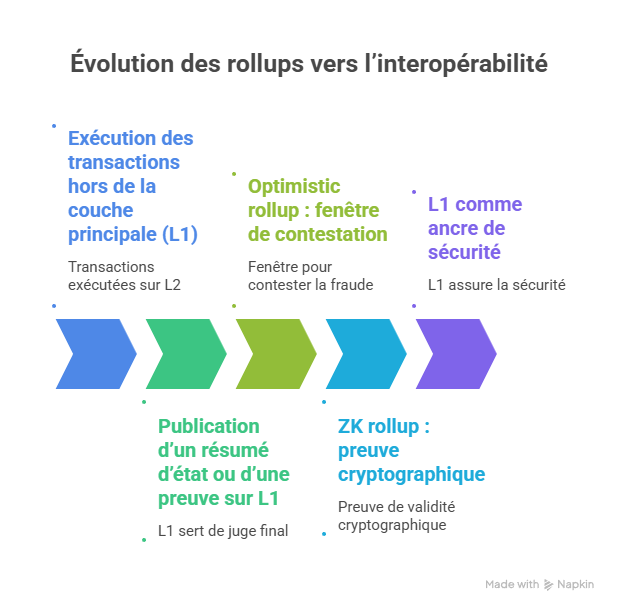

- 1. Décrire l'architecture complète : L1 ? L2 ? Sidechains ? App-chains ? Qui assure le consensus ? Où se trouve la data availability ?

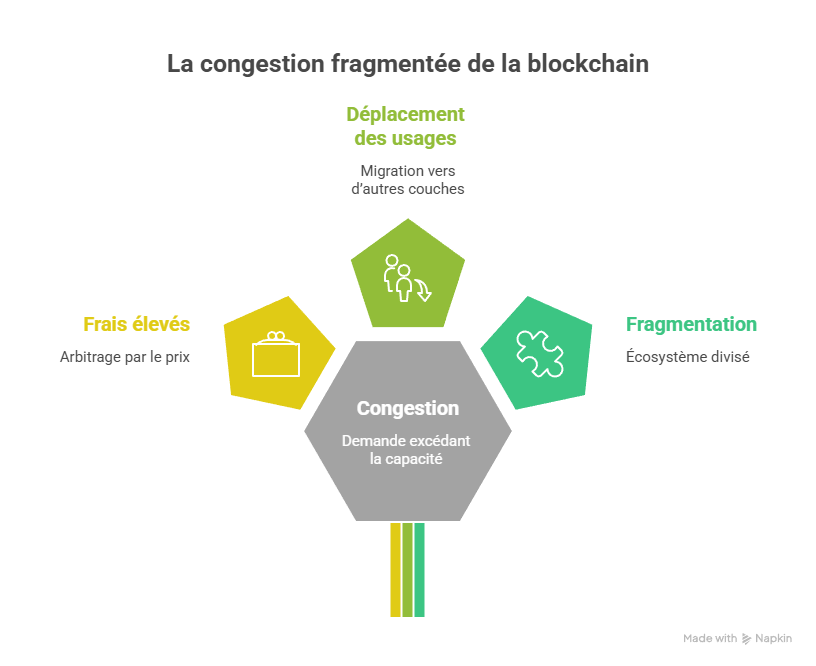

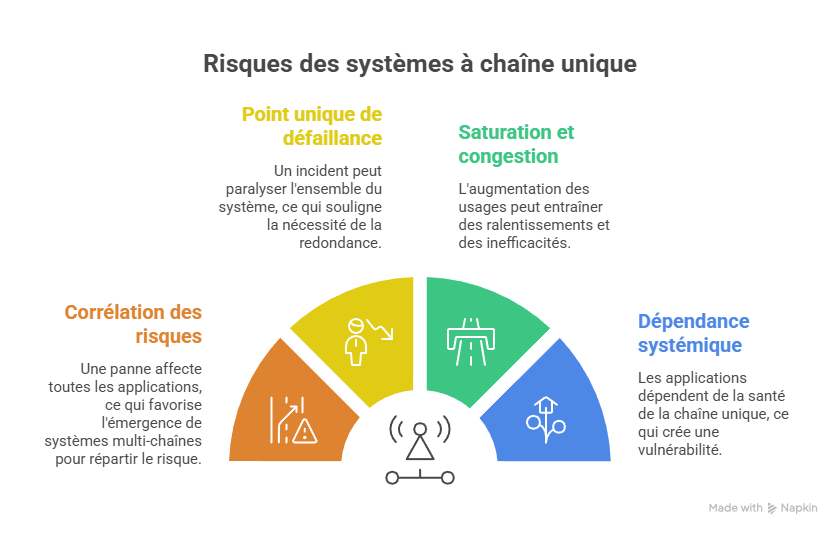

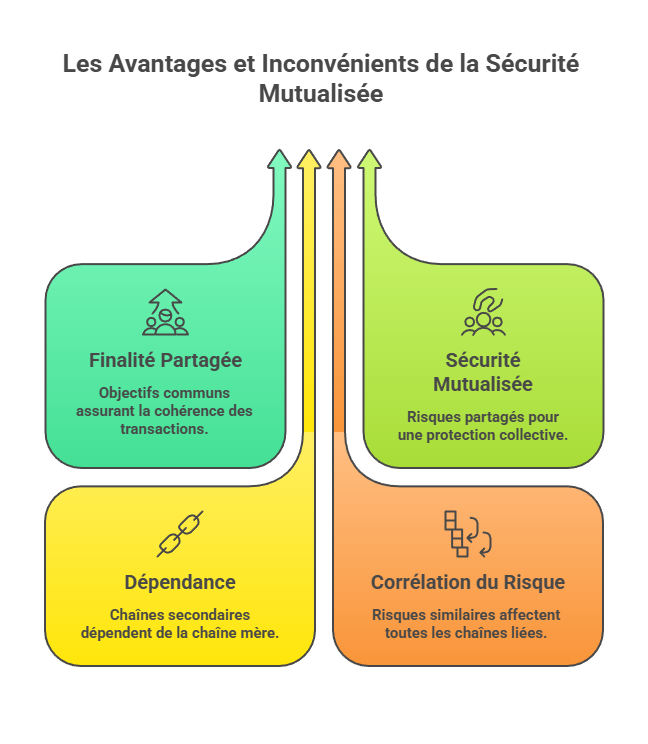

- 2. Identifier : Les dépendances critiques, les points de congestion possibles, les corrélations systémiques

- 3. Proposer : Une architecture alternative plus résiliente