GROUPE 1 — Réseau mondial de compensation carbone tokenisé

Un protocole permet :

- aux entreprises d'acheter/vendre des crédits carbone tokenisés

- aux ONG de valider des projets

- à des IA d'évaluer l'impact environnemental

Particularités :

- Risque de fraude sur les crédits

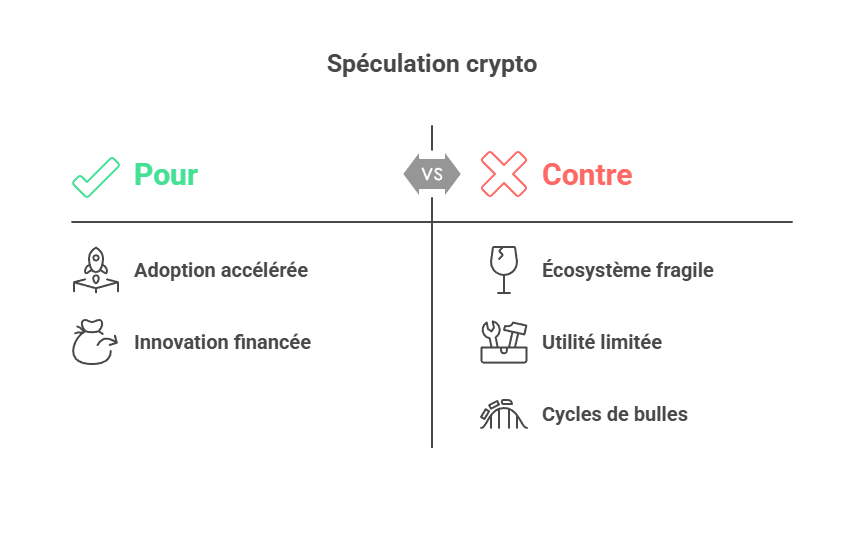

- Forte dimension spéculative

- Attaques possibles via manipulation des données environnementales

- Dépendance à des oracles climatiques

Question clé : la sécurité économique suffit-elle à empêcher la fraude environnementale ?

GROUPE 2 — Réseau décentralisé de stockage médical

Un réseau distribué héberge :

- dossiers médicaux chiffrés

- accès contrôlé par smart contracts

- rémunération des nœuds en token

Particularités :

- Données sensibles

- Incitations financières à stocker... mais aussi à manipuler

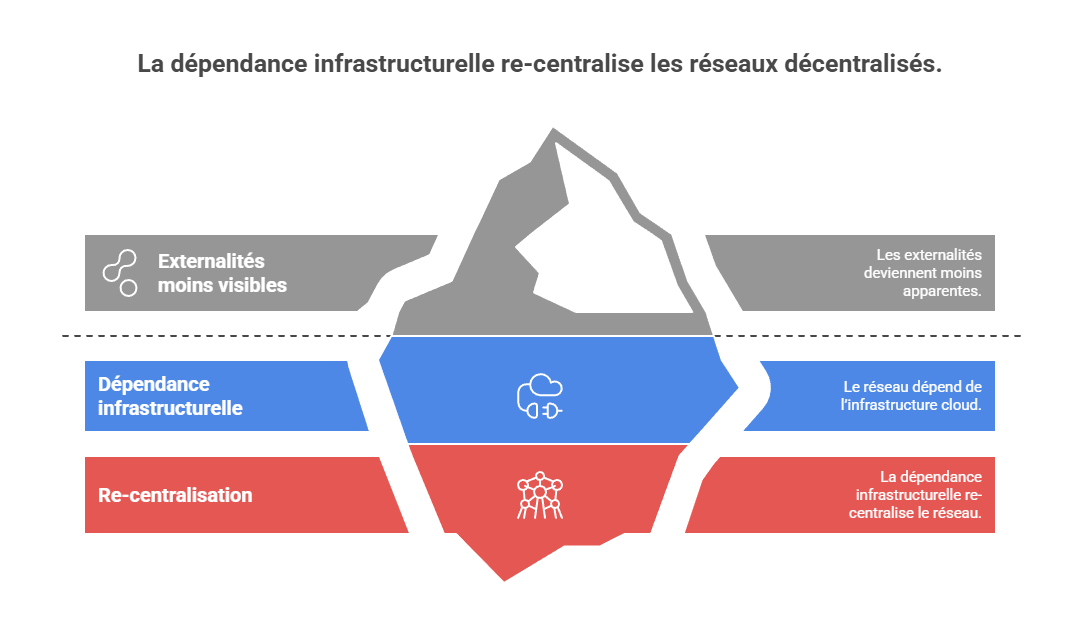

- Dépendance à l'infrastructure cloud

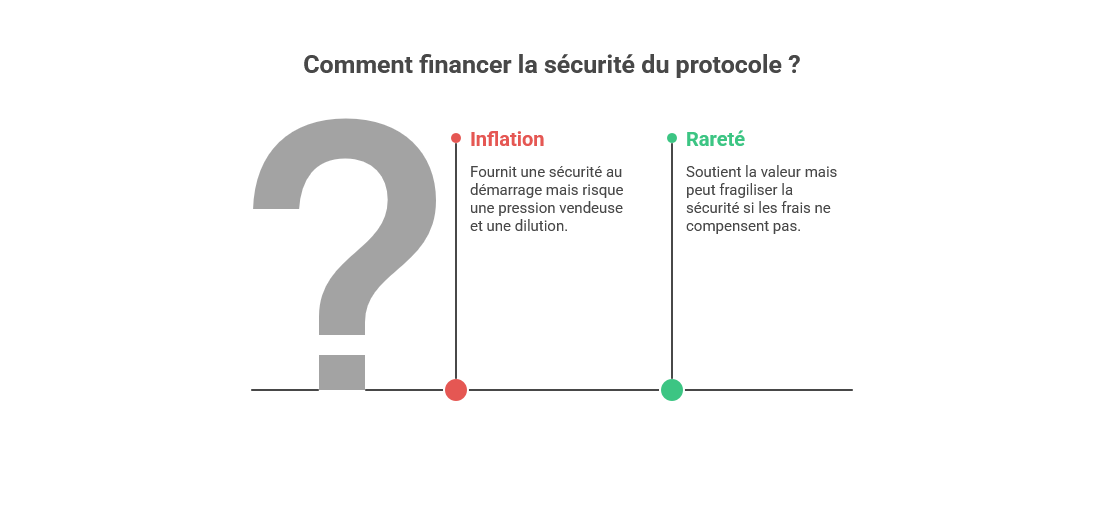

Question clé : comment financer la sécurité sans transformer les données de santé en actif spéculatif ?

GROUPE 3 — Marché décentralisé de l'énergie locale

Un protocole permet :

- échange P2P d'électricité solaire

- paiement automatique via smart contracts

- validation par PoS local

Particularités :

- Conflit entre intérêt individuel (revendre cher) et stabilité réseau

- Possibilité de cartel local

- Forte dépendance à l'infrastructure physique

Question clé : l'alignement économique peut-il stabiliser un réseau physique critique ?

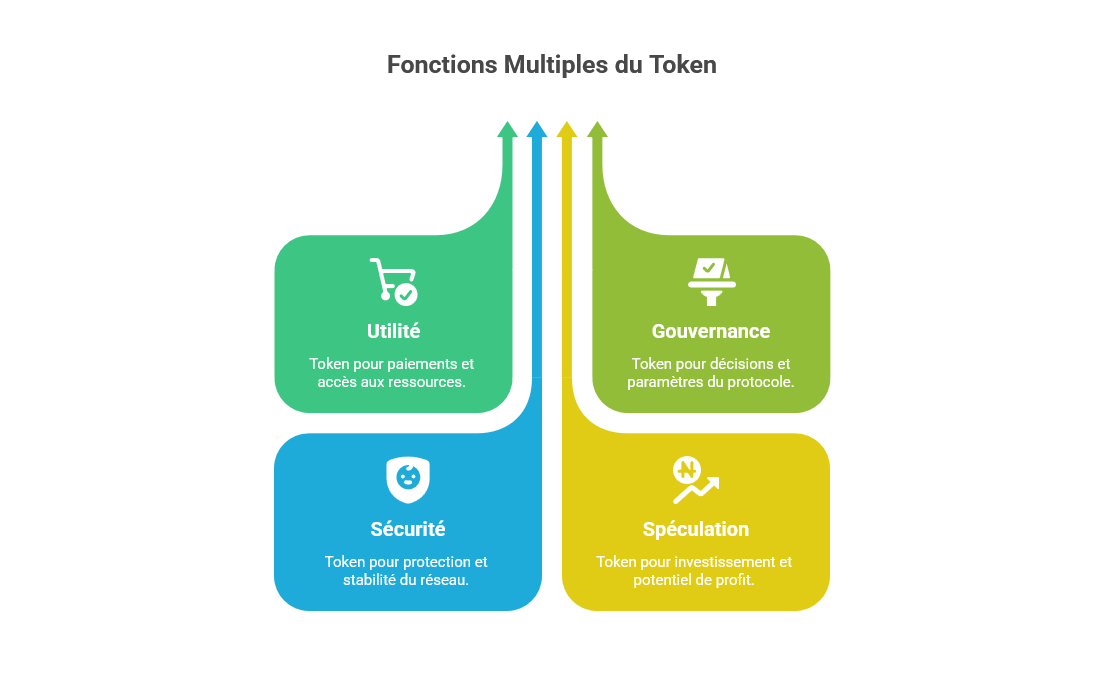

GROUPE 4 — DAO internationale de financement journalistique

Un token de gouvernance permet :

- voter les enquêtes à financer

- rémunérer journalistes

- récompenser validateurs de vérification

Particularités :

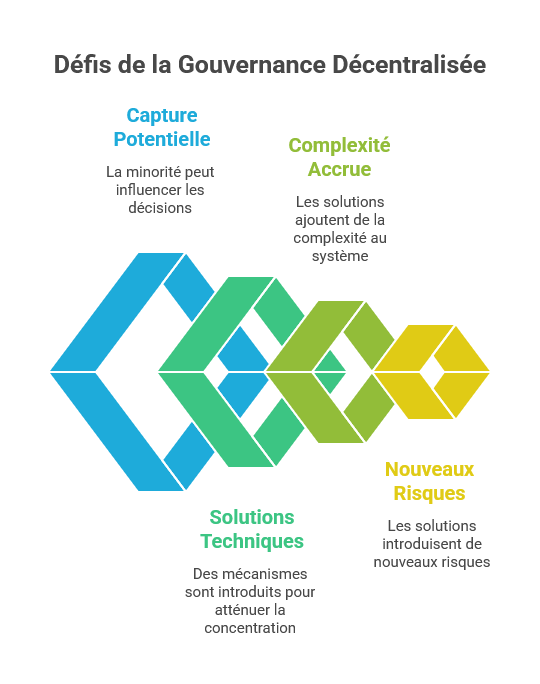

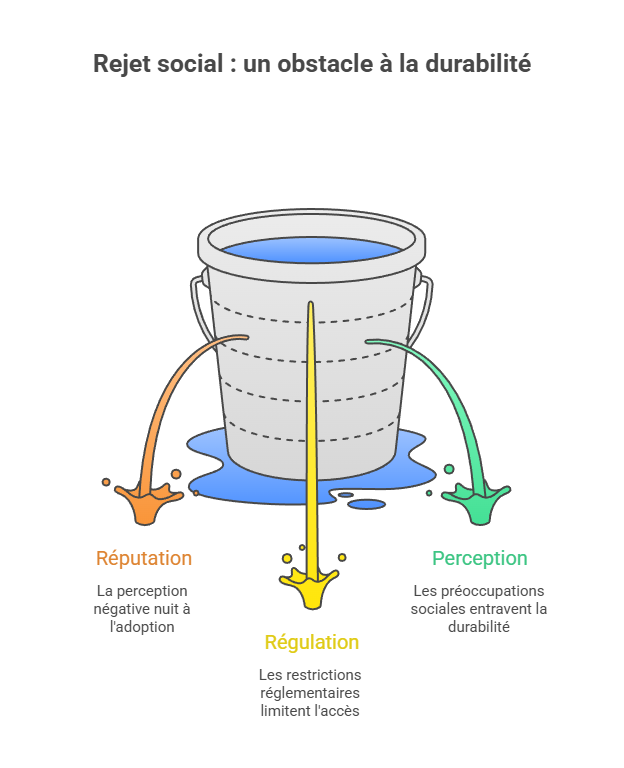

- Risque de capture idéologique

- Spéculation sur le token

- Vote proportionnel aux tokens

Question clé : la tokenomics produit-elle une information libre ou une oligarchie médiatique ?

GROUPE 5 — Réseau mondial de certification de diplômes numériques

Un protocole enregistre :

- diplômes

- certifications professionnelles

- évaluations IA

Les validateurs sont rémunérés en token.

Particularités :

- Incitation à certifier massivement

- Risque de baisse de qualité

- Conflit entre croissance et crédibilité

- Risque d'attaque réputationnelle

Question clé : un système incitatif peut-il maintenir la valeur symbolique d'un diplôme ?

GROUPE 6 — Monnaie numérique décentralisée en concurrence avec une monnaie nationale

Un protocole permet :

- l’émission d’un stablecoin algorithmique utilisé massivement dans un pays émergent

- le paiement des salaires, impôts informels et transactions quotidiennes

- l’accès à des services financiers sans passer par le système bancaire

Les validateurs sont rémunérés en token et le système est sécurisé par • un mécanisme de collatéralisation partielle.

Particularités :

- Concurrence directe avec la monnaie nationale

- Risque de crise de liquidité en cas de perte de confiance

- Absence de prêteur en dernier ressort

- Possibilité de panique systémique (bank run on-chain)

Question clé : un système purement incitatif peut-il remplacer les mécanismes de stabilisation d’un État (banque centrale, politique

monétaire) sans générer un risque systémique majeur ?