Contexte A : Réseau énergétique local et arbitrage automatisé

Une région souhaite déployer un réseau énergétique distribué reposant sur des producteurs locaux (solaire, éolien, stockage), des consommateurs, des opérateurs de réseau et des collectivités.

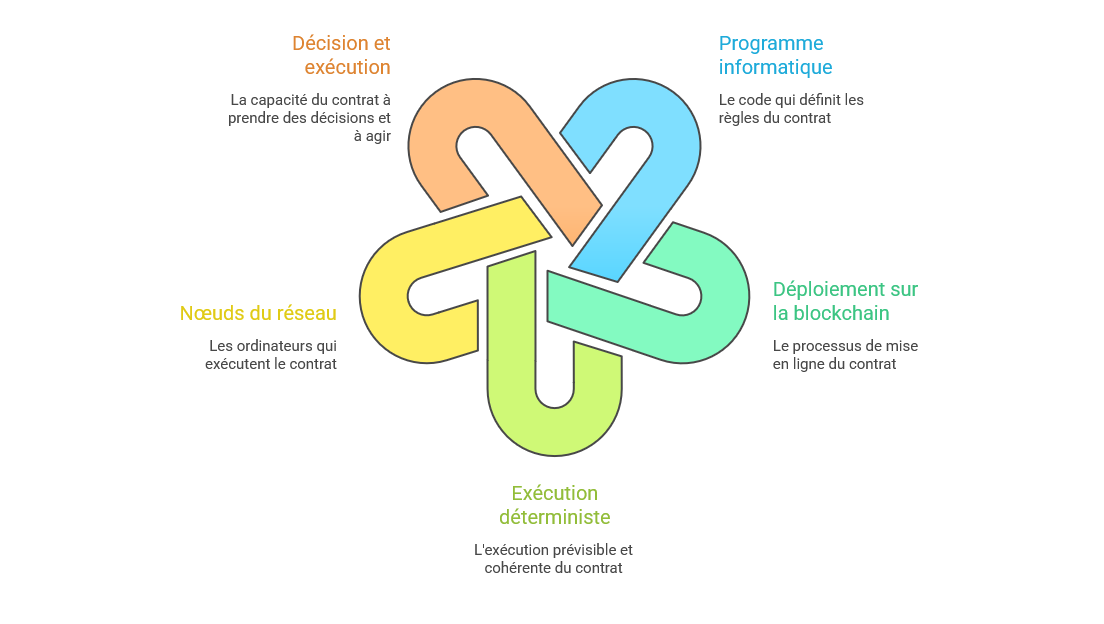

Le système s'appuie sur une blockchain pour :

- enregistrer les flux,

- arbitrer l'accès au réseau en cas de tension,

- déclencher automatiquement des décisions (priorisation, coupures temporaires, tarification dynamique).

Problème central : les décisions ont un impact réel et immédiat (coupures, coûts, sécurité).

Contexte B : Plateforme de recherche scientifique ouverte

Un consortium international de chercheurs souhaite créer une plateforme de recherche décentralisée pour publier des résultats scientifiques sensibles, tracer les versions et décider collectivement de la validation ou du rejet de résultats controversés.

Problème central : le consensus peut entériner une erreur ou exclure des voix minoritaires.

Contexte C : Gestion de l'eau transfrontalière

Plusieurs régions autour d'un même bassin fluvial international souhaitent mettre en place un système distribué de gestion de l'eau pour mesurer les prélèvements, arbitrer les usages et anticiper les pénuries.

Problématiques :

- Les acteurs n'ont pas les mêmes intérêts (amont/aval, États riches/pauvres).

- Les données sont contestées et parfois stratégiquement manipulées.

- Les décisions ont des conséquences immédiates et irréversibles.

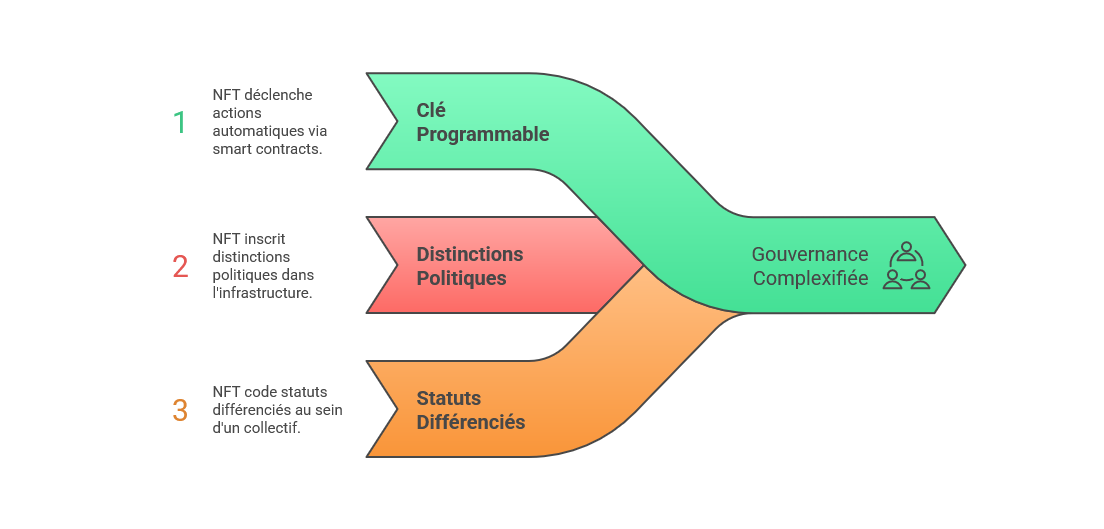

Contexte D : Modération de contenus décentralisée

Un collectif international souhaite créer une plateforme de publication décentralisée avec un système de signalement communautaire et une aide par IA pour détecter discours haineux et désinformation.

Problématiques :

- Désaccords profonds sur ce qui est acceptable ou non.

- Risque de tyrannie de la majorité ou de censure idéologique.

- IA potentiellement biaisées culturellement ou politiquement.

Contexte E : Organisation autonome de secours en catastrophe

Un réseau international de bénévoles, ONG et collectivités souhaite créer une organisation autonome décentralisée de gestion de crise (séismes, inondations, conflits).

Problématiques :

- Les décisions doivent être rapides, parfois avec des données incomplètes.

- Les acteurs n'ont pas le même niveau de légitimité perçue.

- Une mauvaise décision peut coûter des vies.

Contexte F : Réseau énergétique local décentralisé

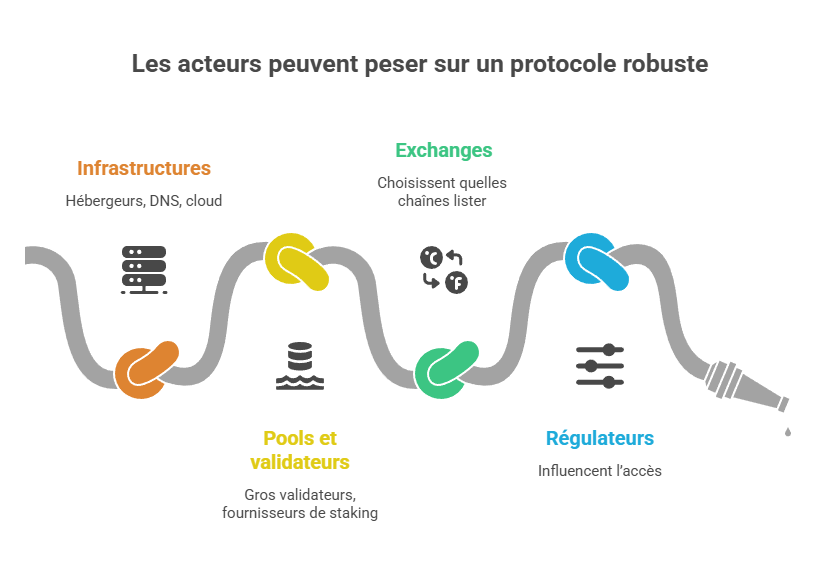

Une métropole européenne expérimente un réseau énergétique basé sur blockchain permettant à des producteurs locaux et à des consommateurs d’échanger directement de l’électricité via des smart contracts. Environ 300 validateurs identifiés (coopératives, entreprises, collectivités) participent au consensus pour valider les transactions énergétiques et les modifications du protocole.

Problème central :

définir un mécanisme de consensus et de gouvernance légitime sans permettre la capture du réseau par des acteurs dominants ni provoquer une paralysie décisionnelle.

Consigne

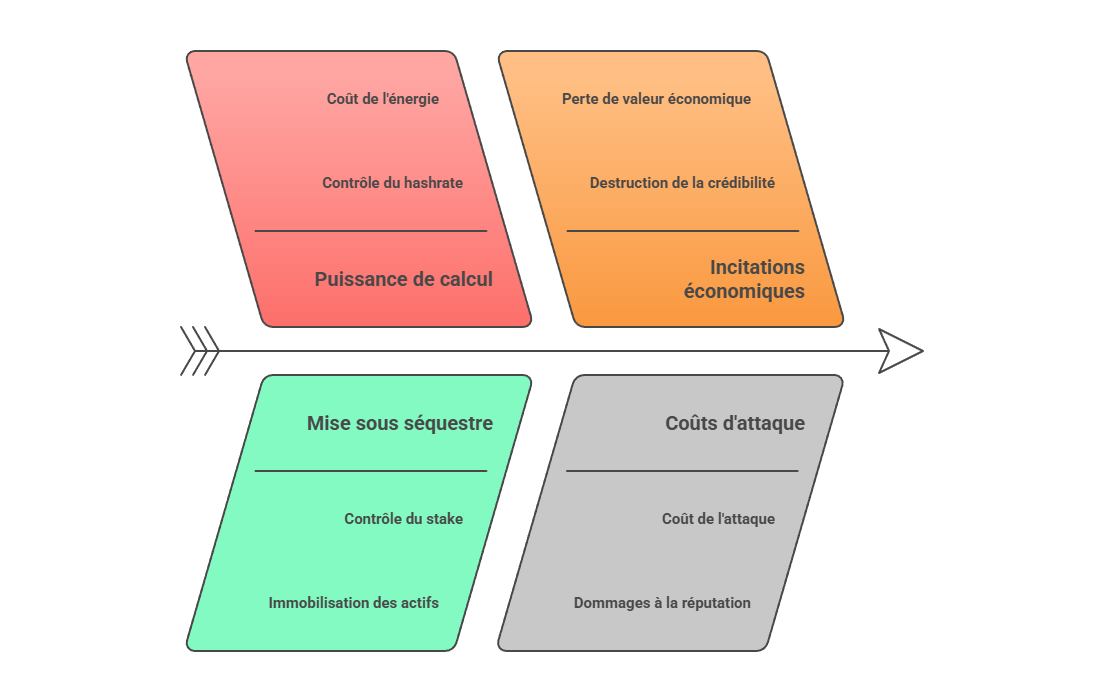

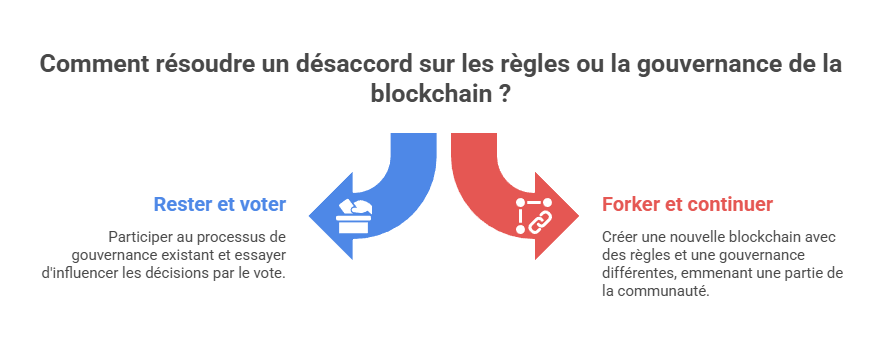

- 1. Identifier les situations concrètes de désaccord possibles dans votre contexte.

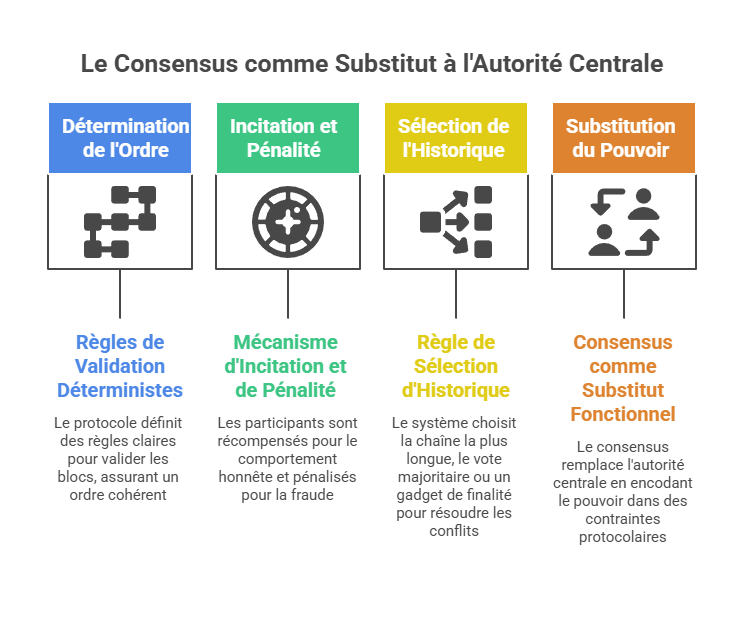

- 2. Expliquer pourquoi une autorité centrale serait problématique ou contestée.

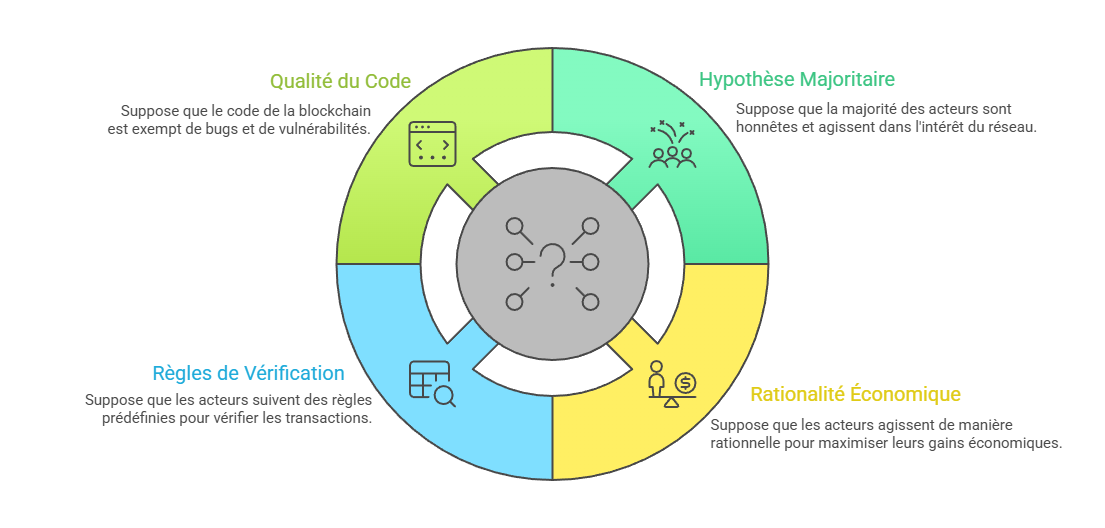

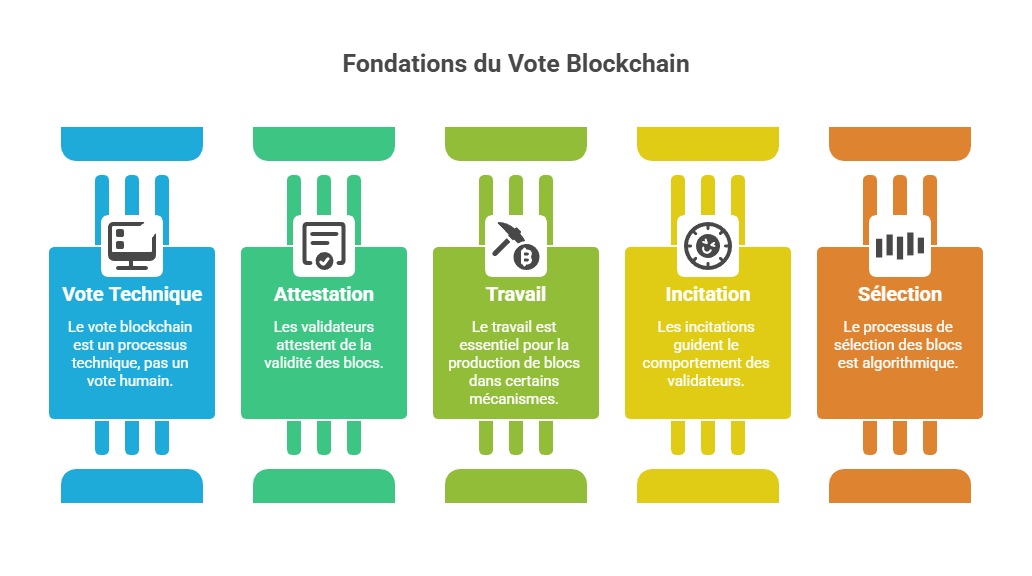

- 3. Décrire ce que le consensus doit absolument garantir (ordre, sécurité, continuité).

Attendus (multi-niveaux)

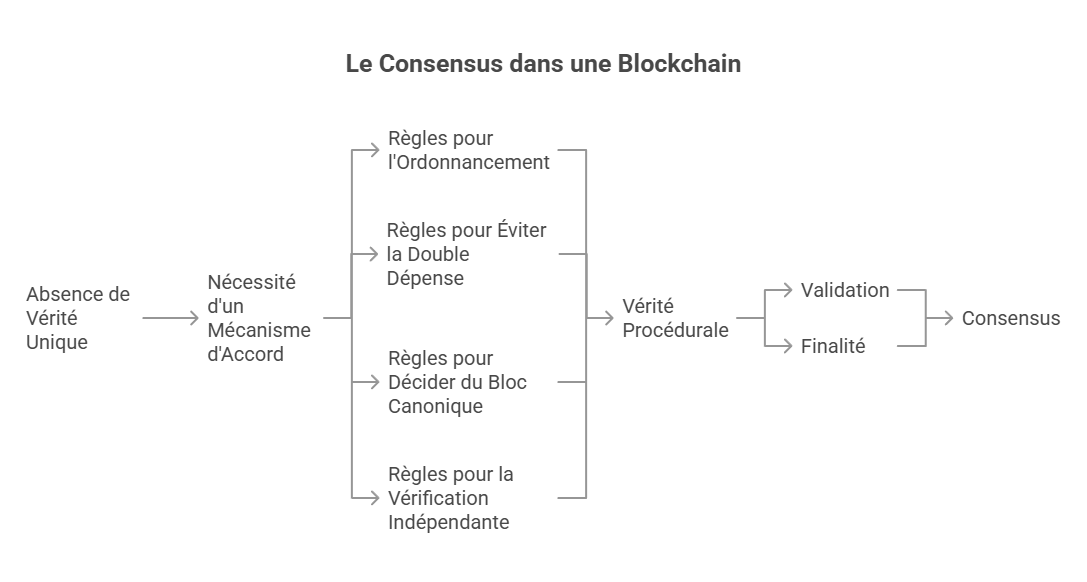

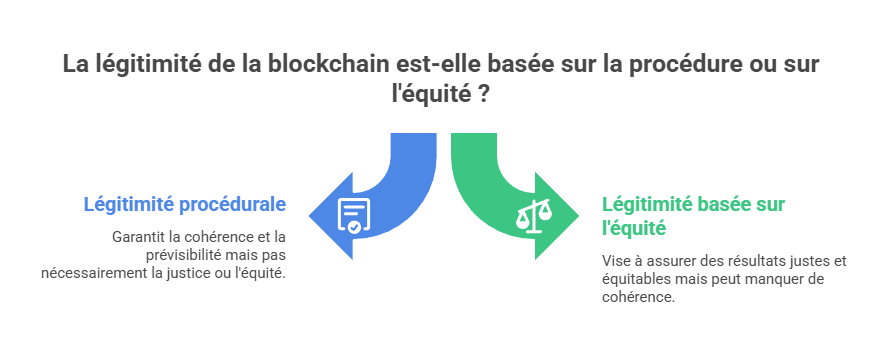

- Niveau conceptuel : nature du désaccord

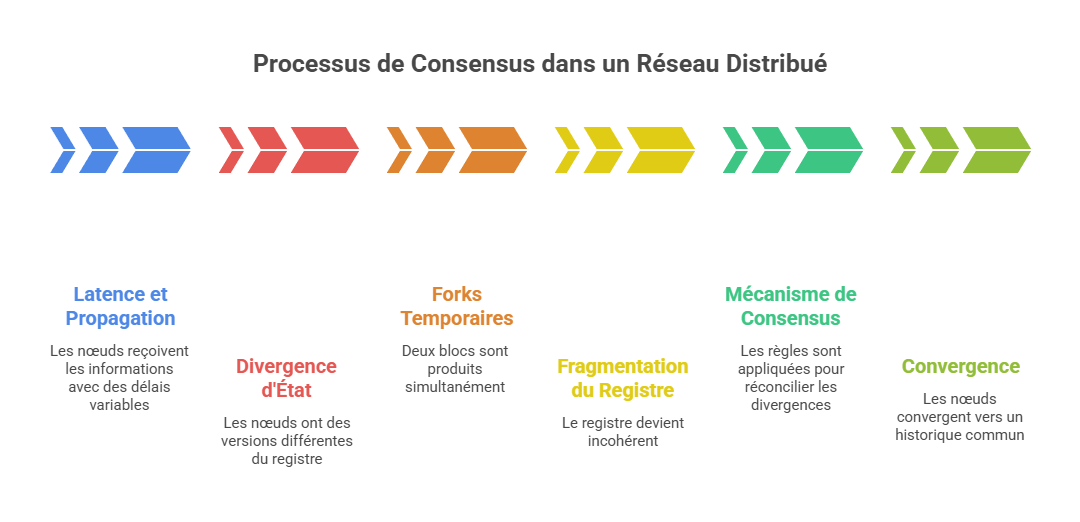

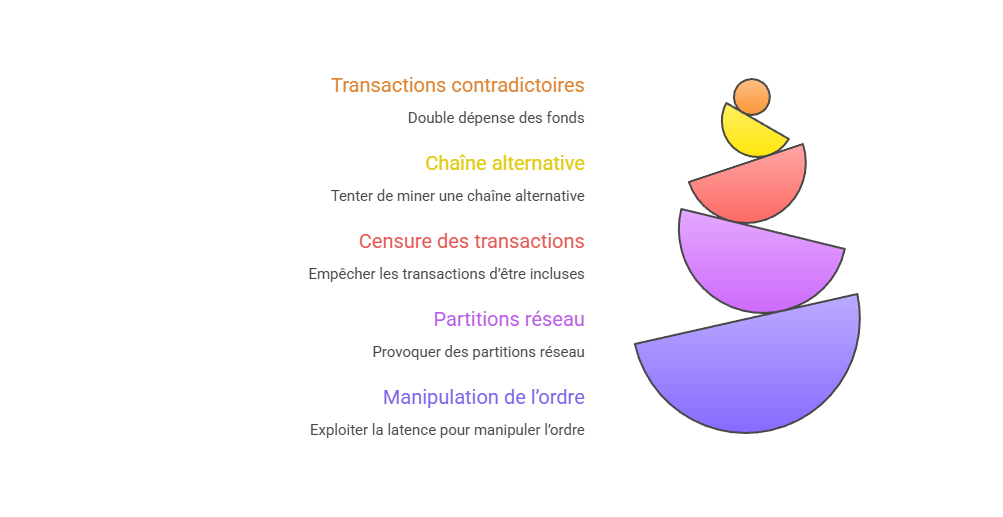

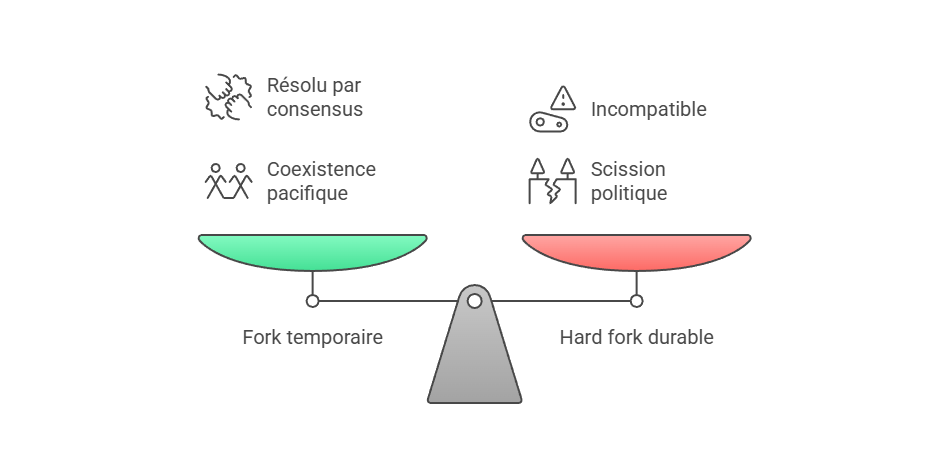

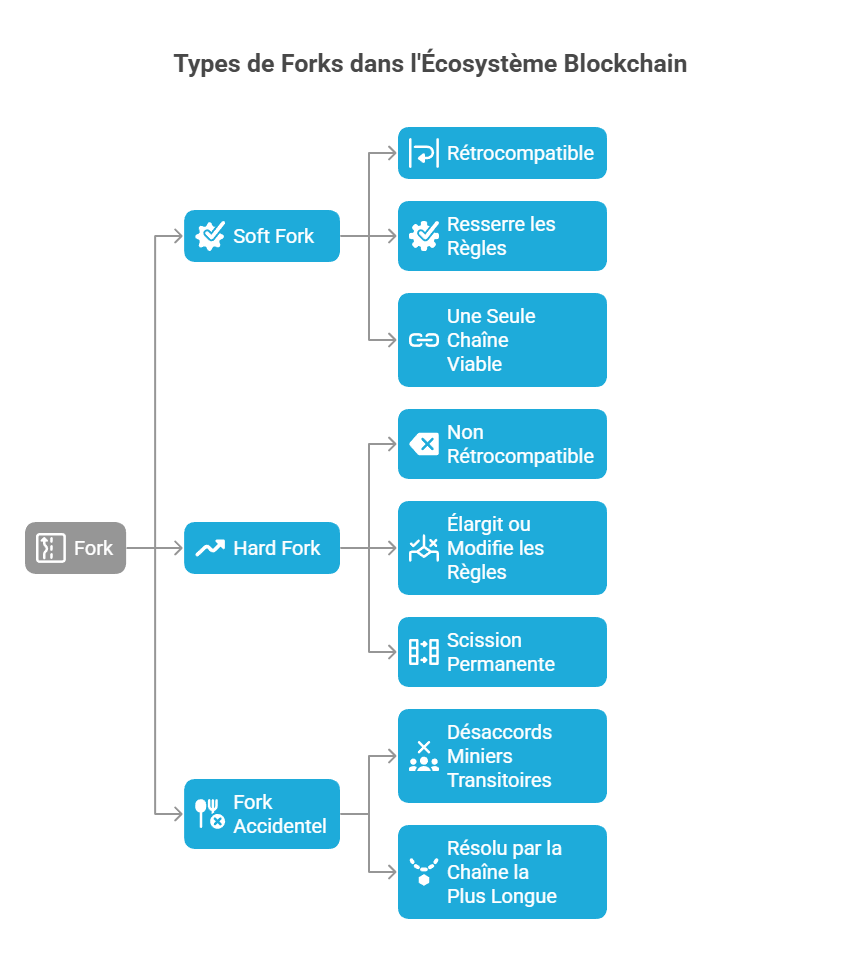

- Niveau technique : états divergents, forks, incohérences

- Niveau politique : légitimité de la décision finale

Livrable intermédiaire

- Carte des désaccords possibles

- Texte explicatif (10–15 lignes)