Contexte A : Archives climatiques et preuves environnementales

Un consortium international de chercheurs, ONG et collectivités souhaite creer un registre mondial des données climatiques locales (température, pollution, nappes phréatiques, biodiversité).

Problème :

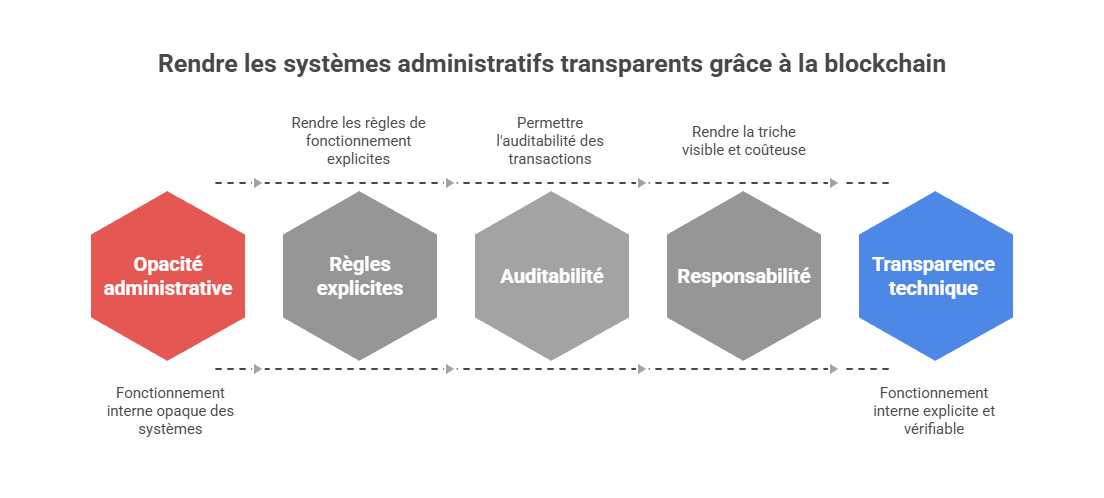

- les données sont politiquement sensibles,

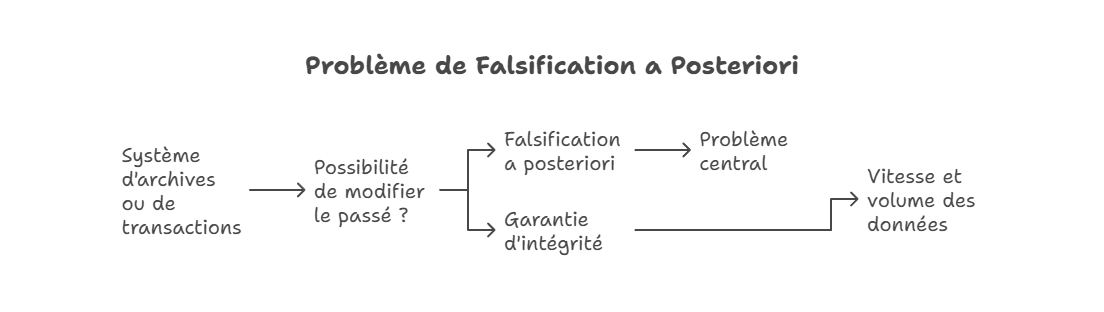

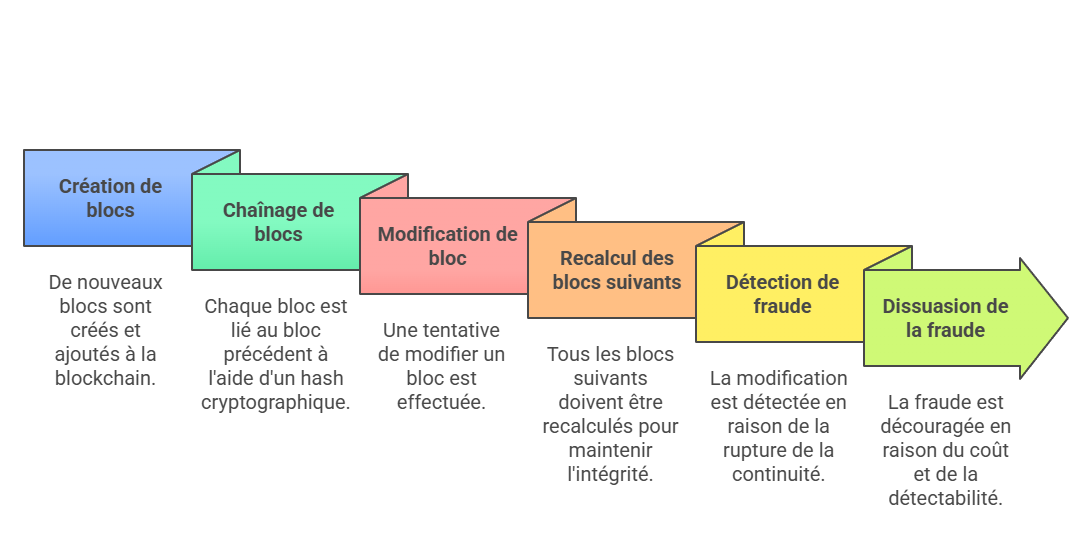

- certains Etats sont soupconnés de les modifier a posteriori,

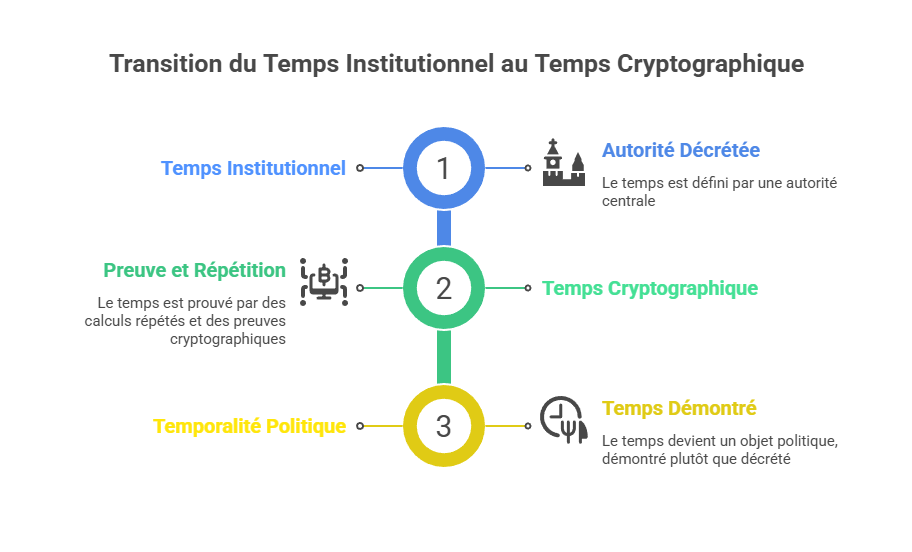

- la confiance dans les institutions de certification est faible.

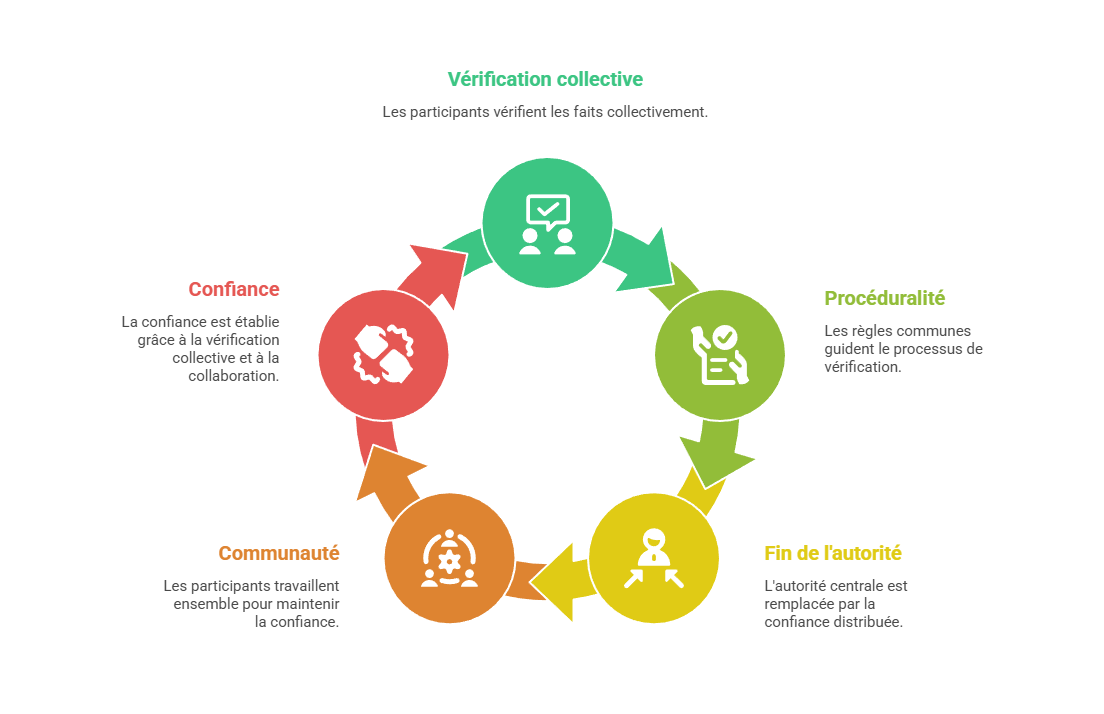

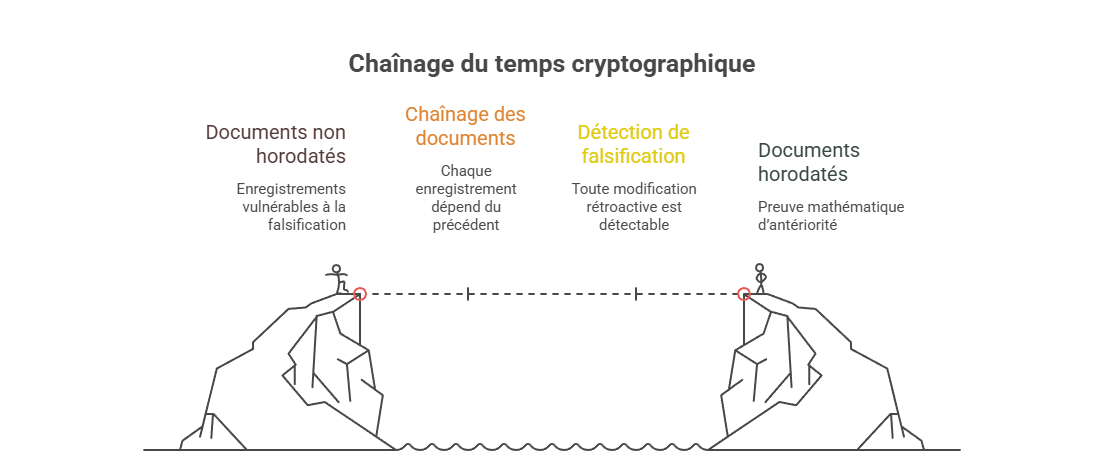

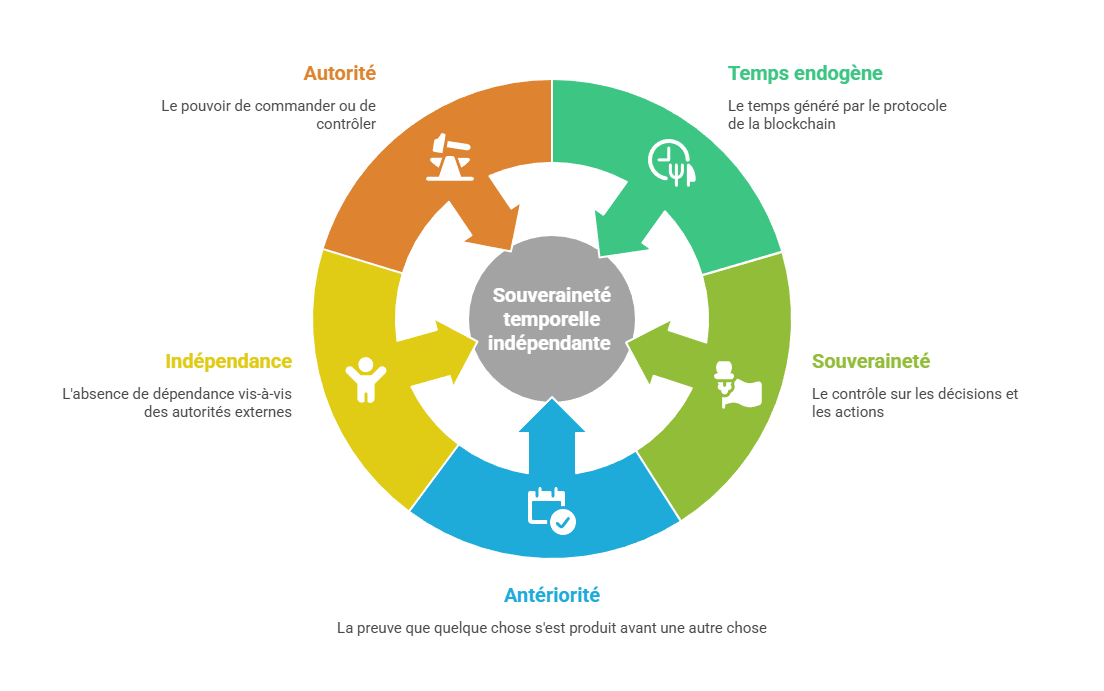

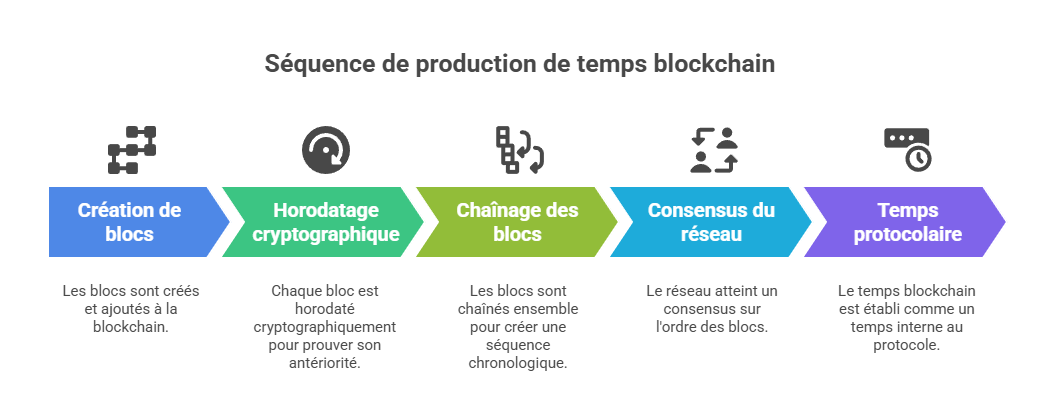

Objectif : garantir l'intégrité, l'antériorité et la vérifiabilité des données sans autorité centrale unique.

Contexte B : Tracabilité d'oeuvres d'art et de restaurations patrimoniales

Un reseau de musées, restaurateurs et collectionneurs souhaite creer un registre de vie des oeuvres d'art (restaurations, déplacements, expertises).

Problème :

- falsifications historiques,

- restaurations discrètes non declarées,

- conflits entre experts, propriétaires et Etats.

Objectif : produire une vérité historique vérifiable dans le temps, sans dependre d'un notaire ou d'une autorité unique.

Contexte C : Mémoire du travail, contentieux sociaux et IA de décision juridique

Un consortium réunissant syndicats, inspecteurs du travail, chercheurs en sciences sociales et magistrats souhaite créer un registre distribué des situations de travail dans des secteurs à forte conflictualité (logistique, plateformes, BTP, agroalimentaire).

Le registre vise à consigner :

- conditions de travail effectives (horaires, cadences, exposition aux risques),

- signalements internes et alertes,

- décisions prud’homales ou arbitrales,

- évolutions contractuelles collectives.

Problème :

- Les données sociales sont hautement sensibles politiquement et juridiquement.

- Des employeurs sont soupçonnés de réécrire ou d’effacer a posteriori des éléments probants (plannings, consignes, conditions réelles).

Objectif : Garantir l’intégrité, l’antériorité et la traçabilité probante des données de travail, sans dépendre exclusivement de l’employeur, tout en permettant leur usage contrôlé par des systèmes d’IA juridiques ou statistiques.

Contexte Groupe D : Gestion des identités numériques citoyennes

Un groupement d’États souhaite créer une identité numérique permettant aux citoyens d’accéder à des services publics et privés en ligne afin de :

- simplifier les démarches administratives

- sécuriser l’authentification en ligne

- limiter la fraude à l’identité

- faciliter l’accès aux services internationaux

Problèmes identifiés :

- centralisation des données personnelles sensibles

- risques de piratage massif

- dépendance à une autorité unique d’identification

- manque de contrôle des citoyens sur leurs propres données

Contexte Groupe E : Transparence des dons caritatifs internationaux

Une organisation humanitaire internationale souhaite renforcer la confiance des donateurs dans l’utilisation des fonds collectés afin de :

- suivre l’utilisation des dons

- améliorer la transparence financière

- rassurer les contributeurs

- limiter les soupçons de détournement

Problèmes identifiés :

- multiplicité d’intermédiaires financiers

- traçabilité limitée des flux de fonds

- audits ponctuels mais non continus

- dépendance à la réputation plutôt qu’à la vérification

Contexte Groupe F : Billetterie d’événements culturels et sportifs

Des organisateurs d’événements souhaitent lutter contre la fraude et la revente abusive de billets afin de :

- garantir l’authenticité des billets

- limiter le marché noir

- protéger les acheteurs

- améliorer la gestion des accès

Problèmes identifiés :

- duplication et falsification de billets numériques

- revente spéculative incontrôlée

- plateformes intermédiaires captant une grande partie de la valeur

- difficulté à vérifier l’historique de propriété d’un billet

Consigne

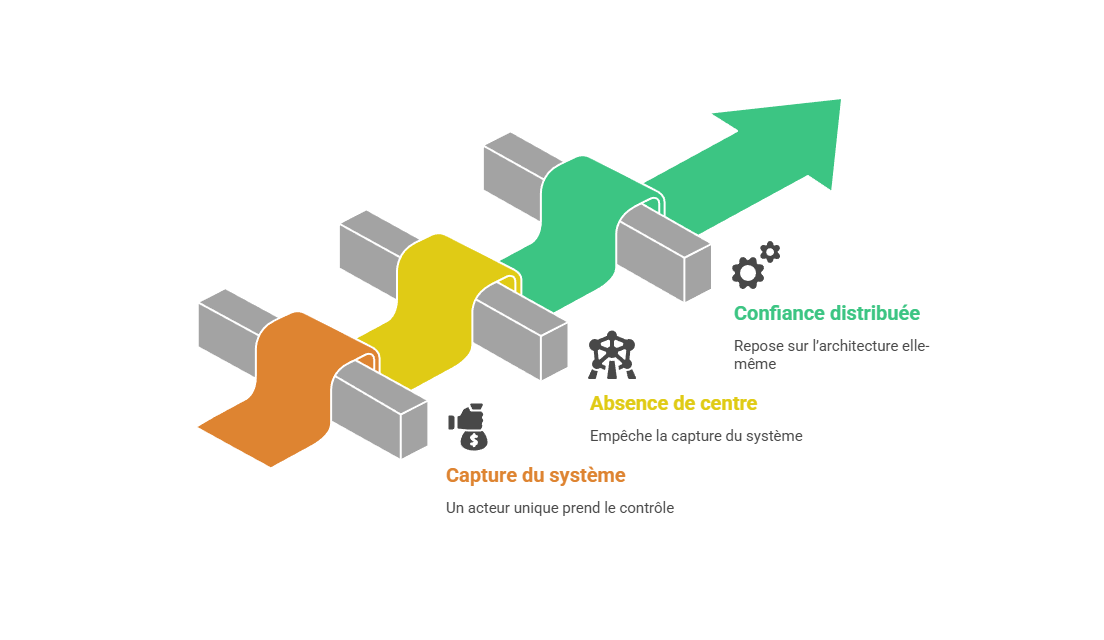

- 1. Identifier le risque principal lié à la centralisation dans votre contexte.

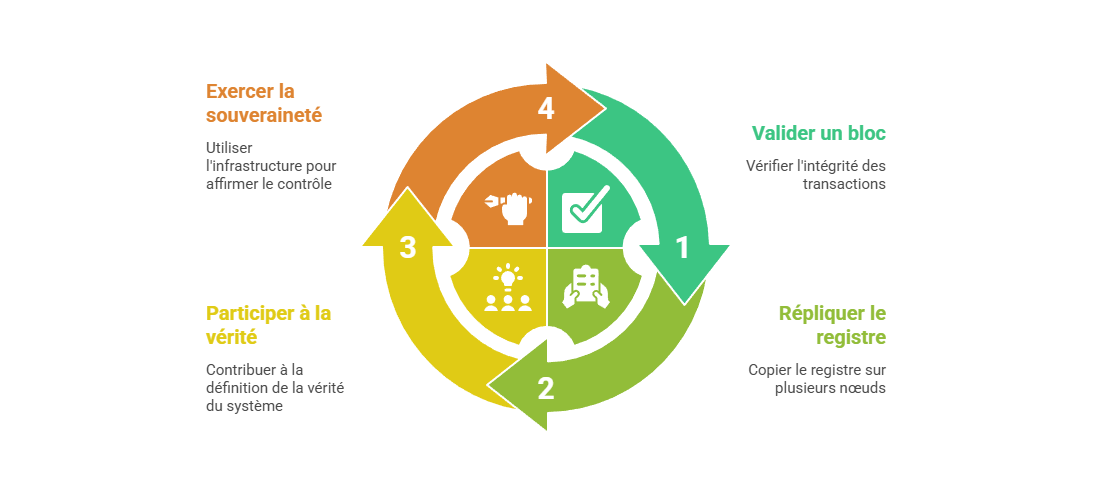

- 2. Expliquer ce que permet la distribution du registre sur le plan politique et technique.

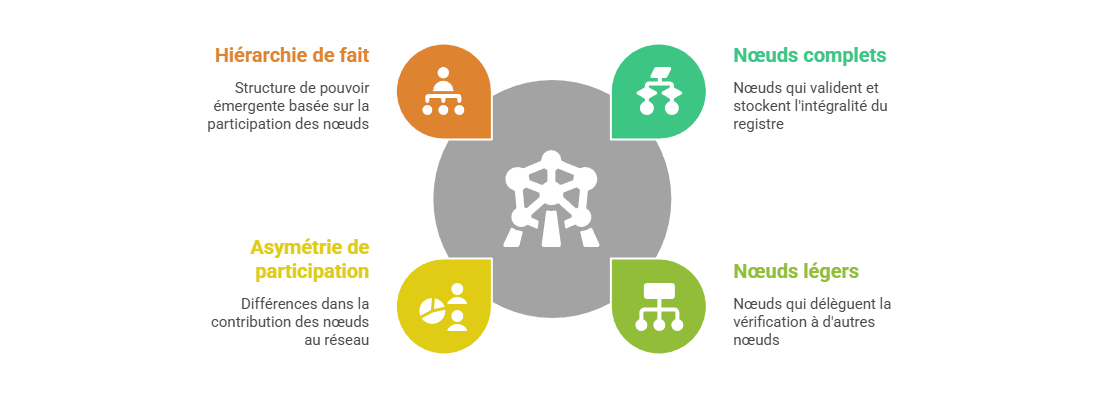

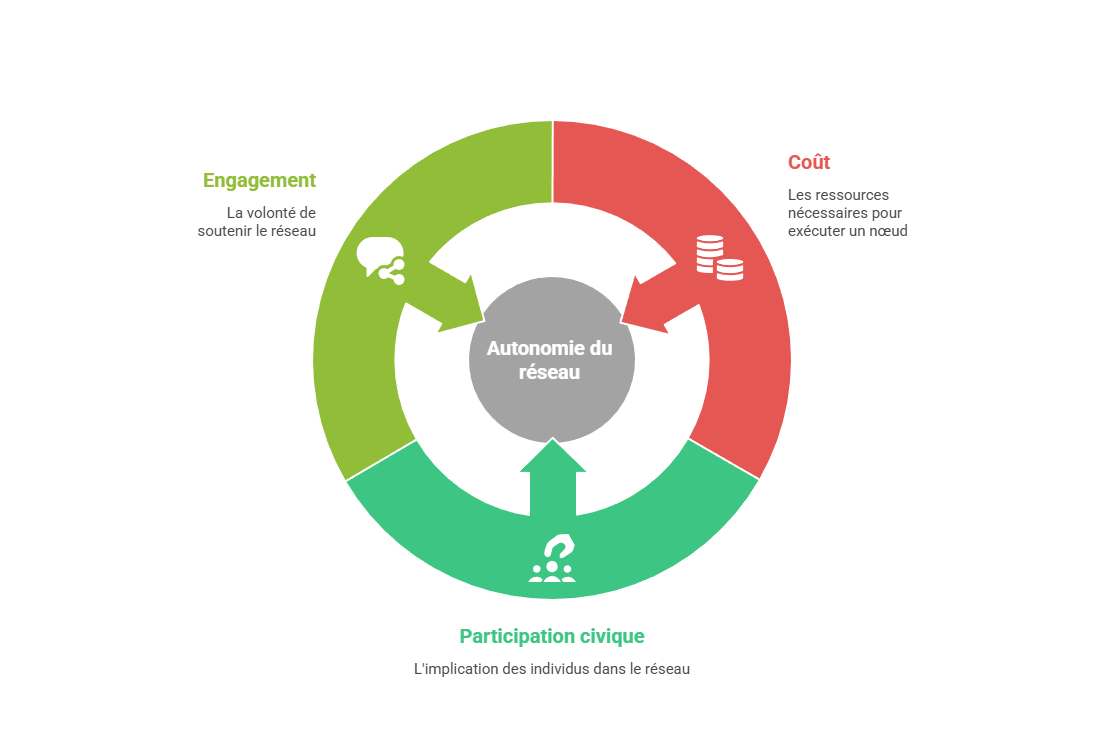

- 3. Definir qui peut executer un noeud dans votre système et pourquoi.

Attendus

- Analyse du pouvoir de réécriture du passé

- Justification doctrinale (anti-arbitraire)

- Premiers choix d'architecture (noeuds complets / legers)

Livrable intermediaire

- Schema simple du registre (centralise vs distribué)

- Texte explicatif (10-15 lignes)