Manifeste d'un cypherpunk

par Eric Hughes

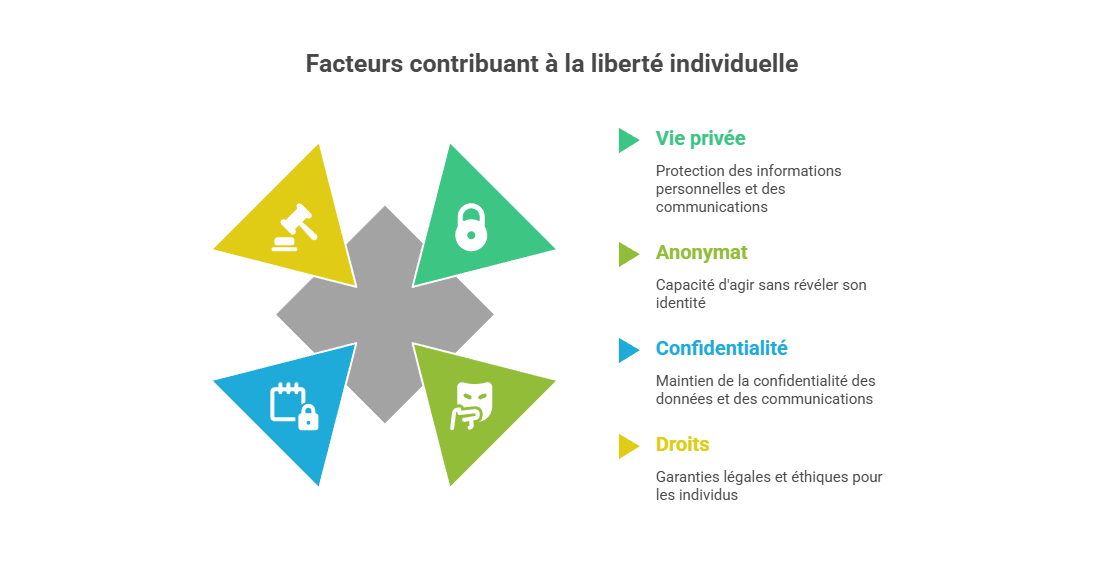

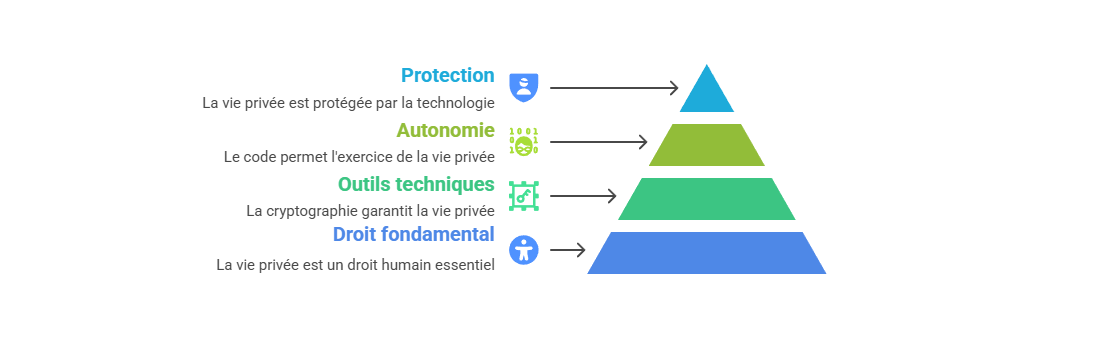

La vie privée est nécessaire à une société ouverte à l'ère électronique. La vie privée n'est pas synonyme de secret. Une affaire privée est quelque chose que l'on ne souhaite pas révéler au monde entier, mais un secret est quelque chose que l'on ne souhaite révéler à personne. La vie privée est le pouvoir de se dévoiler de manière sélective au monde.

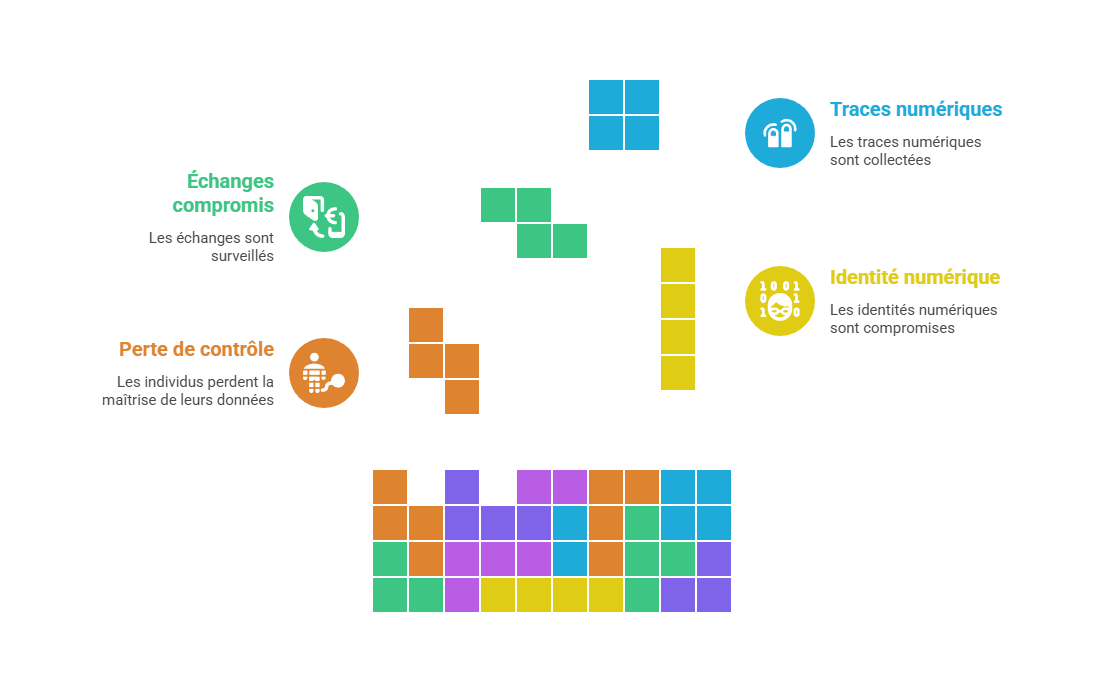

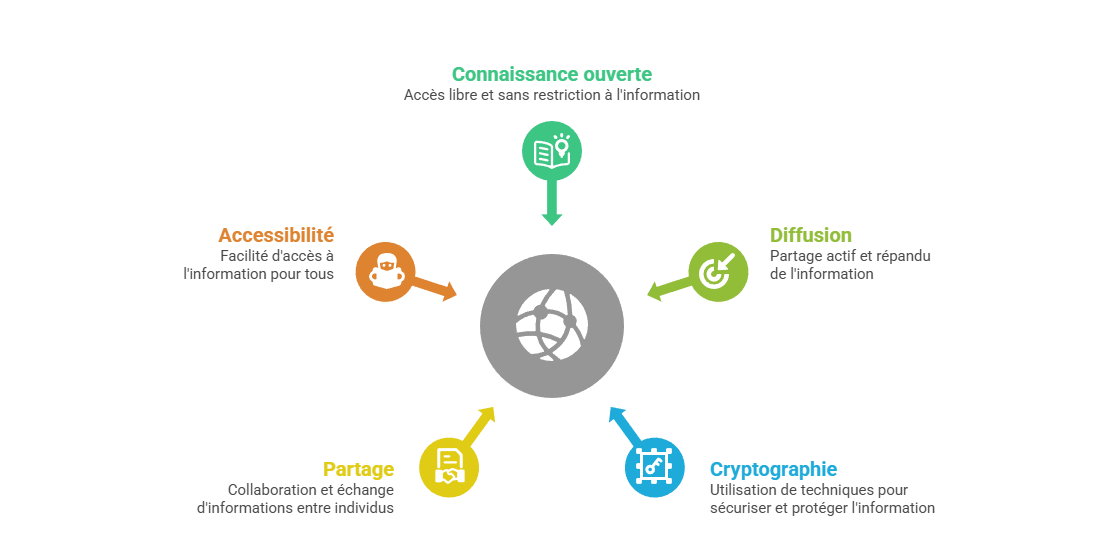

Si deux parties ont conclu un accord, chacune d'elles garde en mémoire leur interaction. Chaque partie peut parler de son propre souvenir de cet accord ; comment pourrait-on l'empêcher ? On pourrait adopter des lois pour l'interdire, mais la liberté d'expression, plus encore que la vie privée, est fondamentale dans une société ouverte ; nous cherchons à ne restreindre aucune forme d'expression. Si plusieurs parties s'expriment ensemble sur le même forum, chacune peut s'adresser à toutes les autres et rassembler des informations sur les individus et les autres parties. La puissance des communications électroniques a rendu possible ce type de discours collectif, et il ne disparaîtra pas simplement parce que nous le souhaitons.

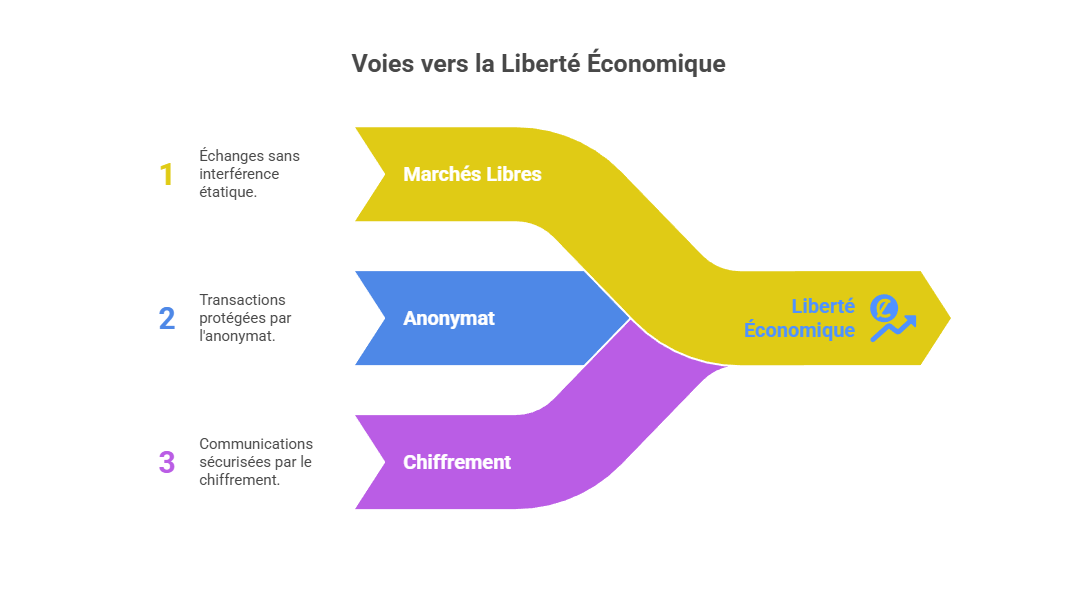

Puisque nous aspirons à la vie privée, nous devons veiller à ce que chaque partie à une transaction n'ait connaissance que de ce qui est directement nécessaire à cette transaction. Étant donné que toute information peut être divulguée, nous devons veiller à en révéler le moins possible. Dans la plupart des cas, l'identité personnelle n'est pas importante. Lorsque j'achète un magazine dans un magasin et que je remets de l'argent liquide au vendeur, il n'est pas nécessaire de savoir qui je suis. Lorsque je demande à mon fournisseur de messagerie électronique d'envoyer et de recevoir des messages, celui-ci n'a pas besoin de savoir à qui je m'adresse, ce que je dis ou ce que les autres me disent ; il lui suffit de savoir comment acheminer le message et combien je lui dois en frais. Lorsque mon identité est révélée par le mécanisme sous-jacent de la transaction, je n'ai plus de vie privée. Je ne peux pas ici me révéler de manière sélective ; je dois toujours me révéler.

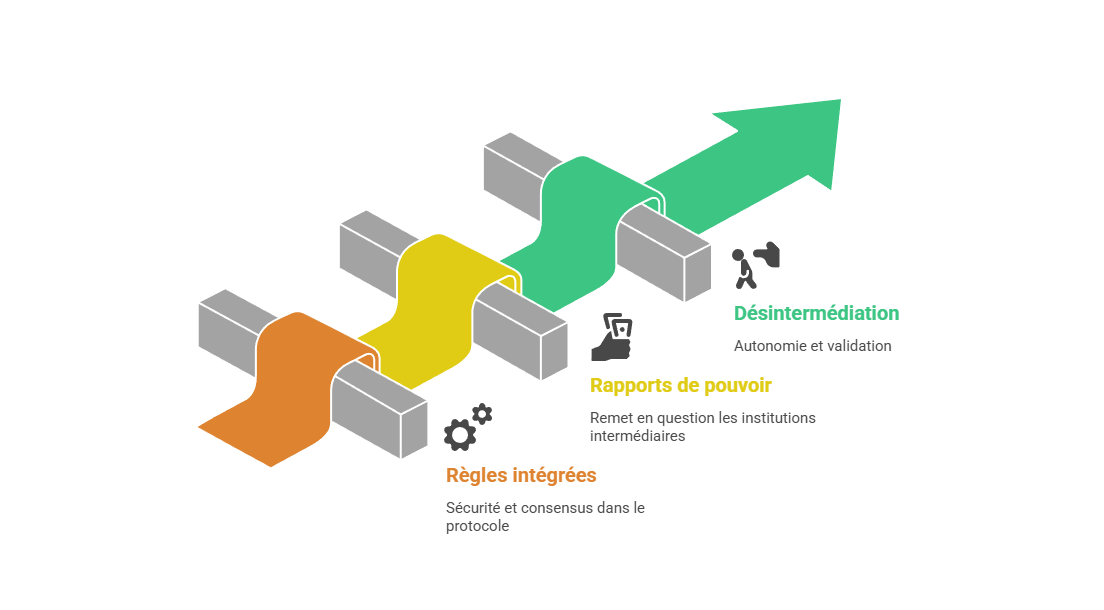

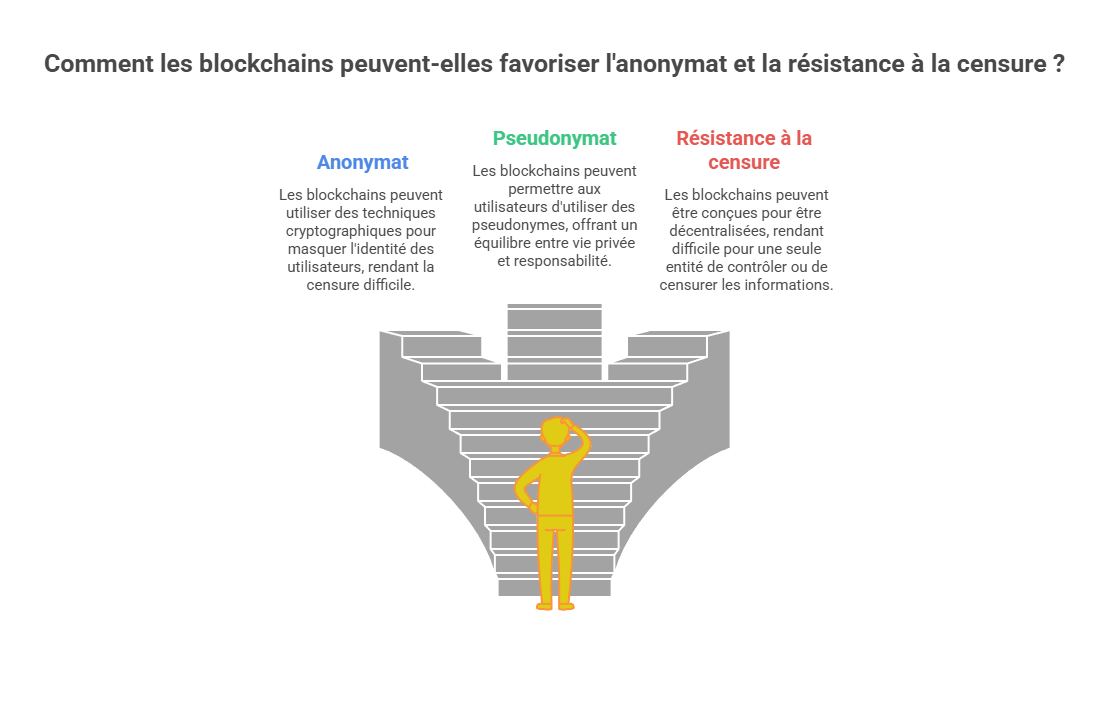

Par conséquent, la vie privée dans une société ouverte nécessite des systèmes de transaction anonymes. Jusqu'à présent, l'argent liquide a été le principal système de ce type. Un système de transaction anonyme n'est pas un système de transaction secret. Un système anonyme permet aux individus de révéler leur identité quand ils le souhaitent et uniquement quand ils le souhaitent ; c'est l'essence même de la vie privée.

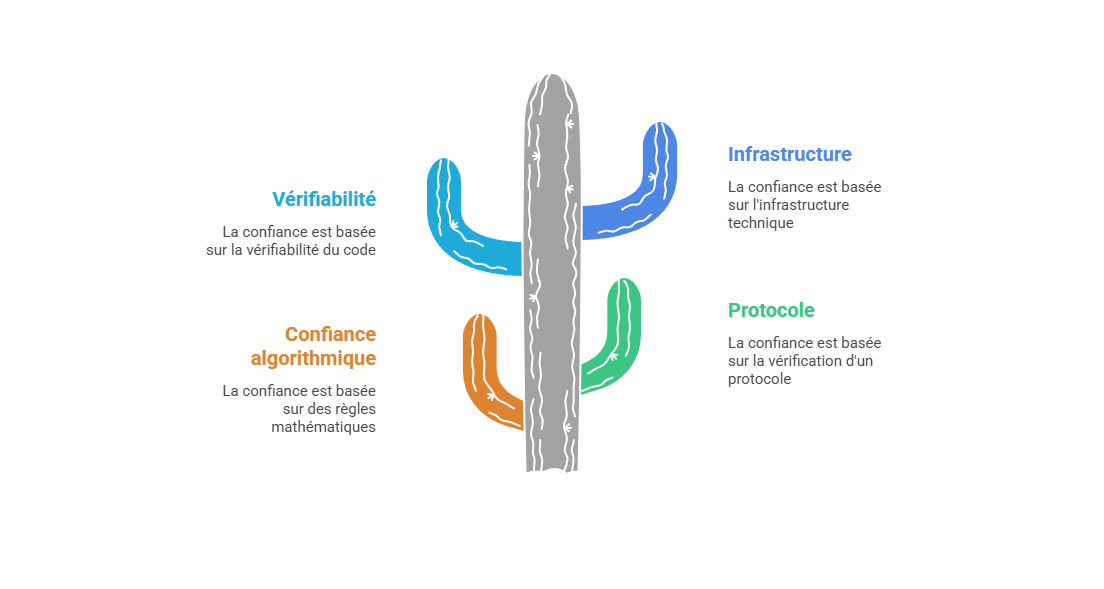

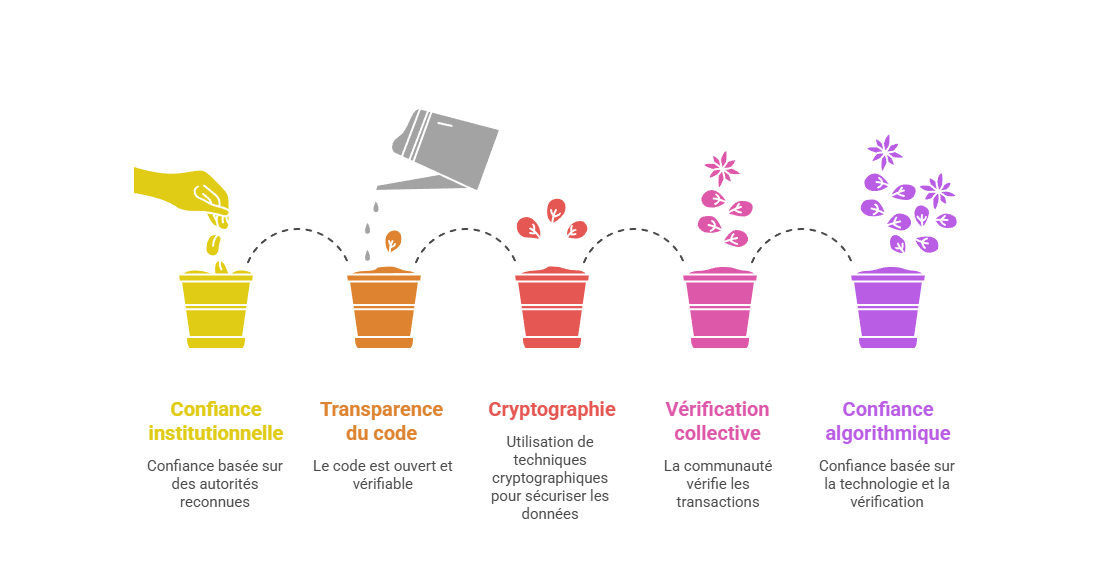

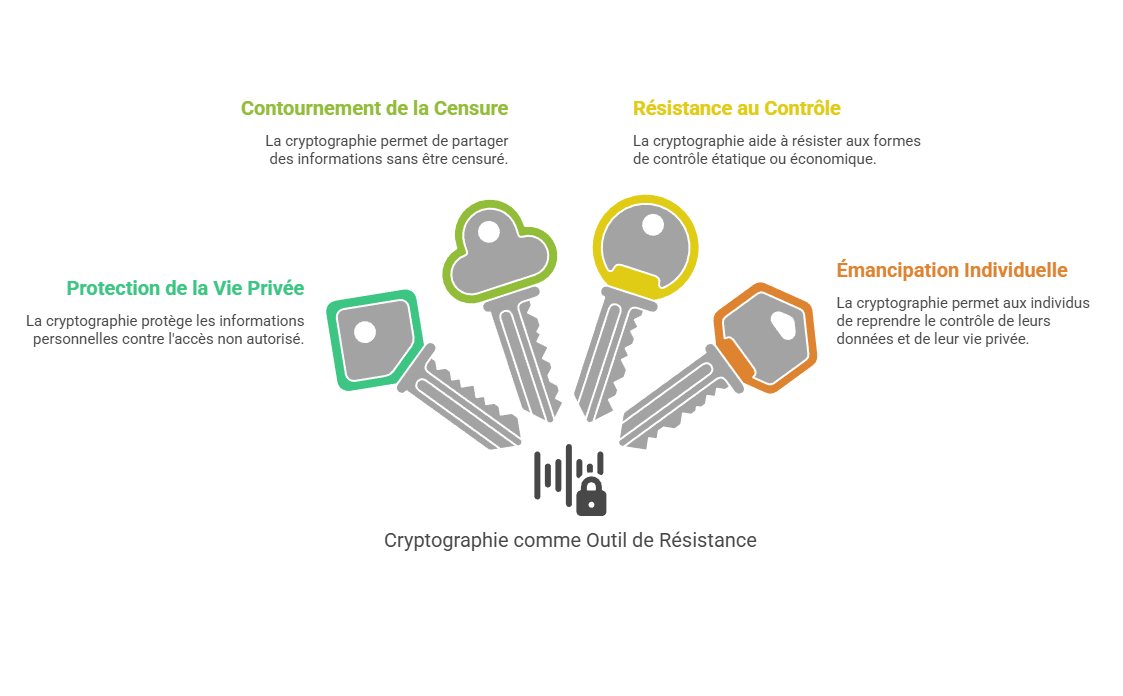

La vie privée dans une société ouverte nécessite également la cryptographie. Si je dis quelque chose, je veux que seules les personnes à qui je m'adresse l'entendent. Si le contenu de mon discours est accessible au monde entier, je n'ai aucune vie privée. Crypter, c'est indiquer son désir de vie privée, et crypter avec une cryptographie faible, c'est indiquer que l'on ne souhaite pas trop préserver sa vie privée. De plus, pour révéler son identité en toute sécurité lorsque l'anonymat est la norme, il faut une signature cryptographique.

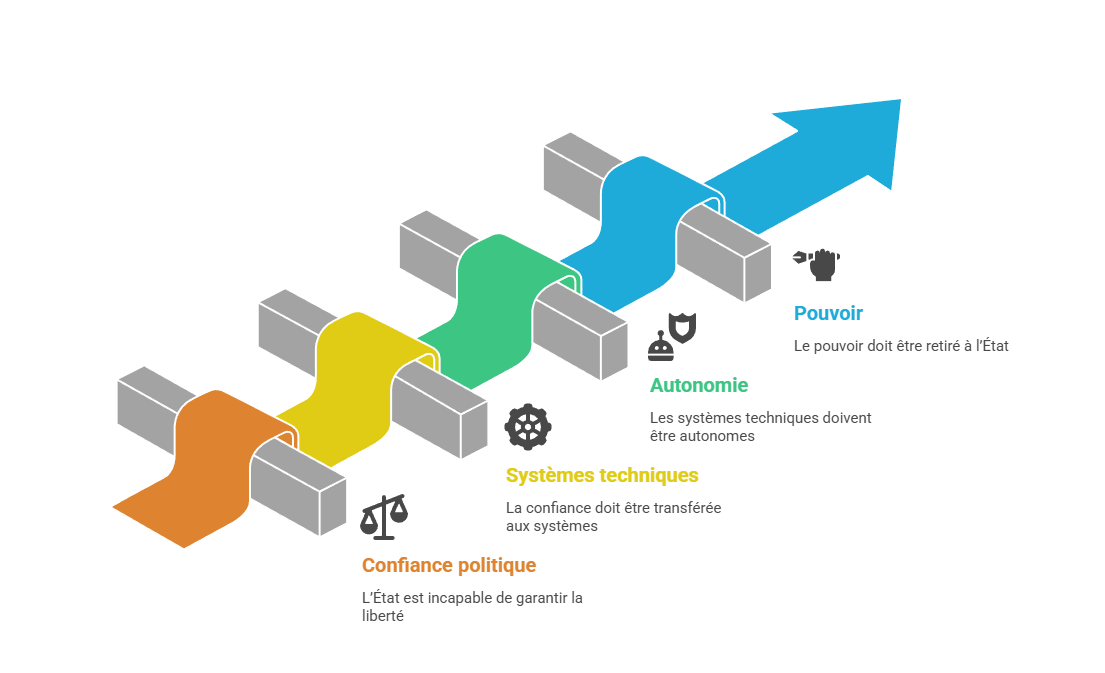

Nous ne pouvons pas attendre des gouvernements, des entreprises ou d'autres grandes organisations anonymes qu'ils nous accordent la vie privée par pure bienveillance. Il est dans leur intérêt de parler de nous, et nous devons nous attendre à ce qu'ils le fassent. Essayer d'empêcher leur discours revient à lutter contre les réalités de l'information. L'information ne veut pas seulement être libre, elle aspire à être libre. L'information se développe pour remplir l'espace de stockage disponible. L'information est la cousine plus jeune et plus forte de la rumeur ; elle est plus rapide, a plus d'yeux, en sait plus et comprend moins que la rumeur.

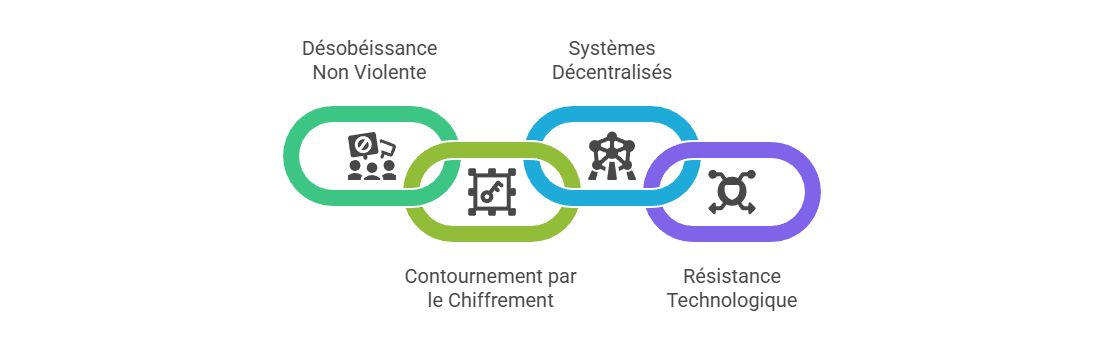

Nous devons défendre notre propre vie privée si nous voulons en avoir une. Nous devons nous unir et créer des systèmes qui permettent des transactions anonymes. Depuis des siècles, les gens défendent leur vie privée à coups de chuchotements, d'obscurité, d'enveloppes, de portes closes, de poignées de main secrètes et de messagers. Les technologies du passé ne permettaient pas une confidentialité forte, mais les technologies électroniques le permettent.

Nous, les Cypherpunks, nous consacrons à la création de systèmes anonymes. Nous défendons notre vie privée à l'aide de la cryptographie, de systèmes de transfert de courrier anonymes, de signatures numériques et de monnaie électronique.

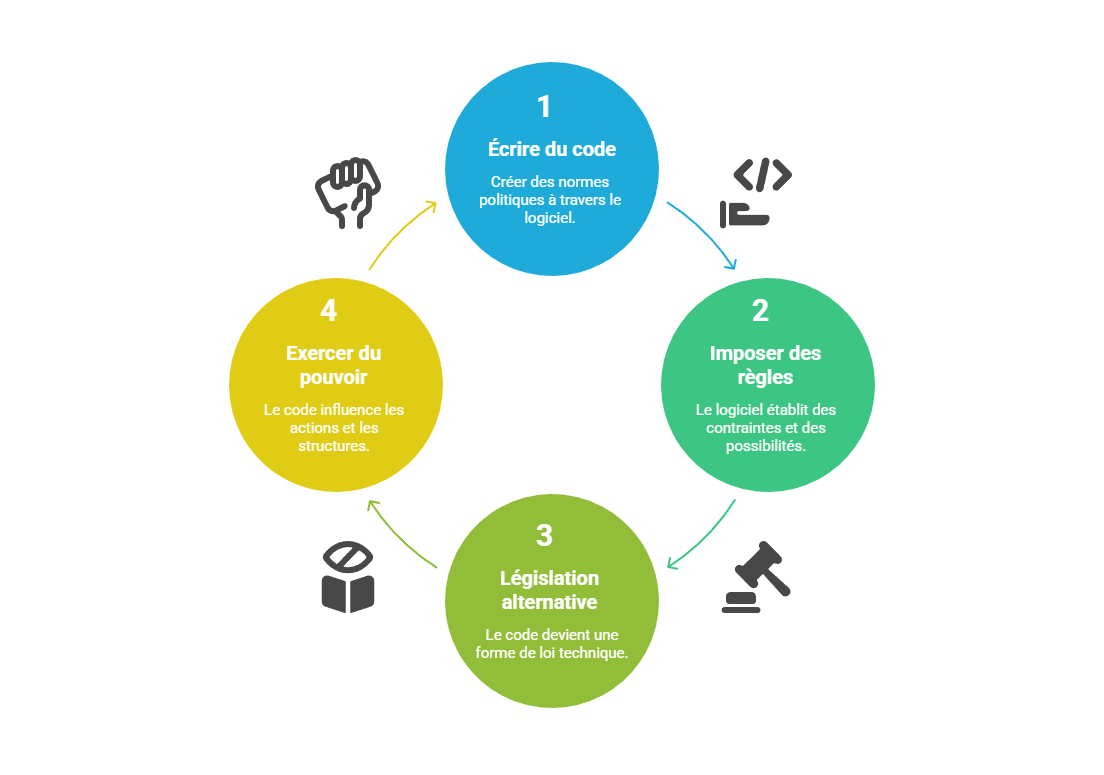

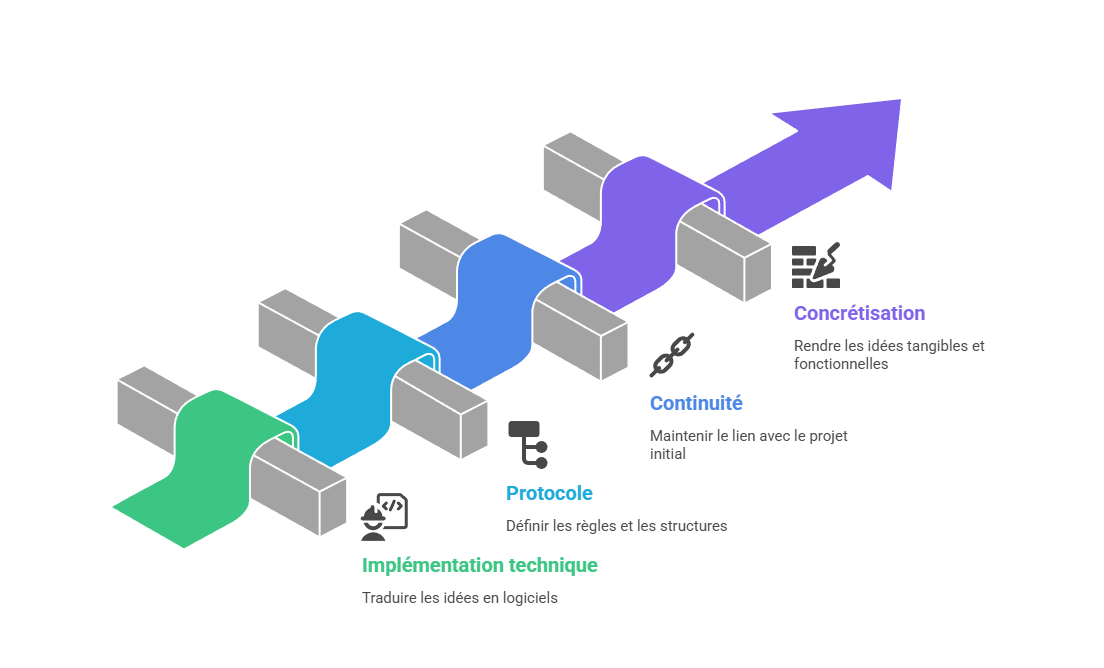

Les Cypherpunks écrivent des codes. Nous savons que quelqu'un doit écrire des logiciels pour défendre la vie privée, et comme nous ne pouvons obtenir cette protection que si nous le faisons tous, nous allons les écrire. Nous publions notre code afin que nos collègues Cypherpunks puissent s'exercer et s'amuser avec. Notre code est libre d'utilisation pour tous, partout dans le monde. Peu nous importe que vous n'approuviez pas les logiciels que nous écrivons. Nous savons que les logiciels ne peuvent être détruits et qu'un système largement dispersé ne peut être fermé.

Les Cypherpunks déplorent les réglementations sur la cryptographie, car le chiffrement est fondamentalement un acte privé. En effet, le chiffrement retire des informations du domaine public. Même les lois contre la cryptographie n'ont d'effet qu'à l'intérieur des frontières d'un pays et dans la mesure où celui-ci peut exercer sa violence. La cryptographie se répandra inévitablement sur toute la planète, et avec elle les systèmes de transactions anonymes qu'elle rend possibles.

Pour que la vie privée soit généralisée, elle doit faire partie d'un contrat social. Les gens doivent se rassembler et déployer ces systèmes pour le bien commun. La vie privée ne s'étend que dans la mesure où les membres de la société coopèrent. Nous, les Cypherpunks, sollicitons vos questions et vos préoccupations et espérons pouvoir vous impliquer afin de ne pas nous tromper nous-mêmes. Cependant, nous ne nous laisserons pas détourner de notre objectif parce que certains pourraient être en désaccord avec nos buts.

Les Cypherpunks s'engagent activement à rendre les réseaux plus sûrs pour la confidentialité. Continuons ensemble à avancer rapidement.

En avant.

Eric Hughes

9 mars 1993

Version originale en anglais